Windows Vista -jak na zápisy událostí

Zápisy událostí, anglicky Event Log Subscriptions umožňuji sběr událostí z logů serverů či stanic na centrální konzole. Navíc umožní reagovat na specifikované události definovanou akcí a mít tak přehled o možných problémech a včas na ně reagovat. Využití pro sledování kritických serverů či aplikací, či serverů v prostředí mimo dosah běžného monitoringu je tedy na snadě.Tato technologie ale nenahrazuje pokročilejší systémy pro správu a dohled, jakými jsou produkty z rodiny System Center, její využití je směrováno do menších, či malých sítí nebo jako další prvek dohledu.

Tato funkcionalita Windows Vista a Windows Serveru 2008 používá technologii Windows Remote management (WinRM), více o WinRM ve starším článku: https://blogs.technet.com/technetczsk/pages/server-longhorn-opet-bliz.aspx.

Omlouvám se za použití obrázků z české a zároveň i z anglické edice Windows Vista, nicméně myslím, že pro tento účel je to dostačující.

Nastavení krok za krokem

koncový počítač

Vytvoření listeneru služby WinRM

nejjednodušší je použití příkazu winrm quickconfig. Takto se vytvoří listener naslouchající na HTTP portu a podporující ověření pomocí Kerberos a NTLM.

Služba se dá nakonfigurovat i pro použití zabezpečení pomocí SSL, což vyžaduje serverový certifikát.

konfiguraci listeneru zobrazíte pomocí příkazu winrm enumerate winrm/config/Listener

Povolení služby WinRM pro provoz skrze Windows Firewall

Ve Windows firewallu povolit inbound pravidlo „Windows Remote Management (HTTP-In)“, buď pomocí konzole či pomocí příkazu netsh.

Přidělení oprávnění pro čtení windows logů

Ve Windows Vista je ponovu skupina “Event Log Readers”, jejíž členové mají oprávnění číst události z logů na koncovém počítači. Toto oprávnění mají samozřejmě i členové jiných systémových skupin, jako např.administrátoři.

konzole pro sběr událostí

Spuštění službu Sběr událostí systému windows, tento krok si vyžádá průvodce vytvořením zápisu. Tato služba se stará o vyčítání událostí v pravidelných 15 minutových cyklech. Konfiguraci služby lze změnit pomocí utility wecutil.exe.

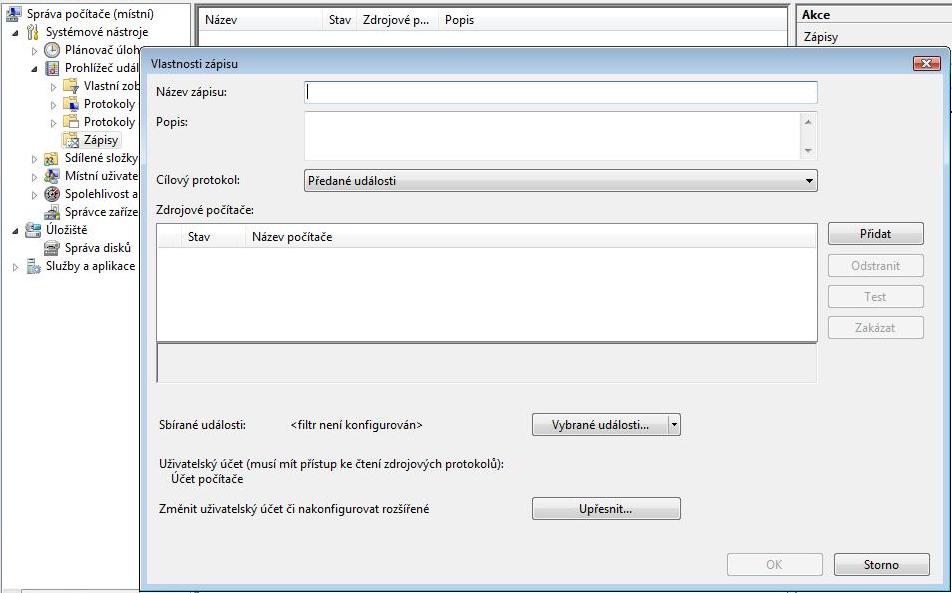

Vytovření zápisu.

v tomto dialogu se specifikuje zdrojový log, definují se události a lze otestovat i dostupnost cílového počítače.

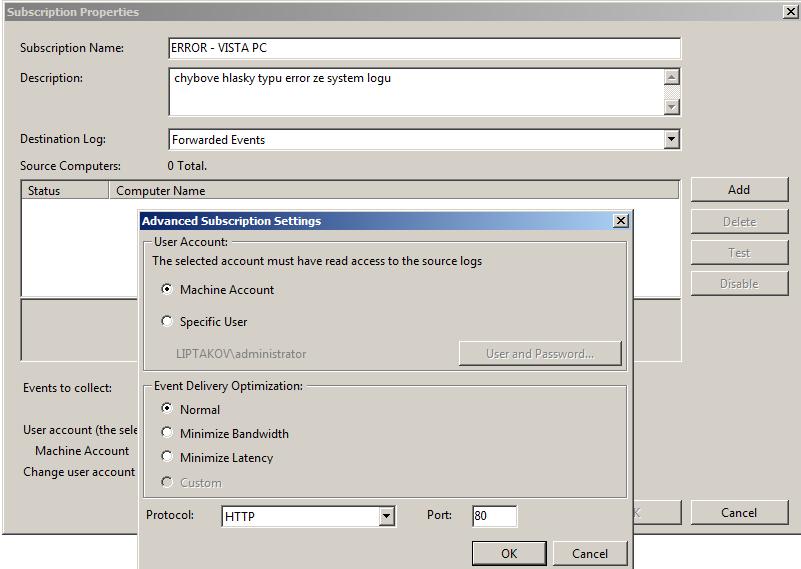

upřesnění nastavení

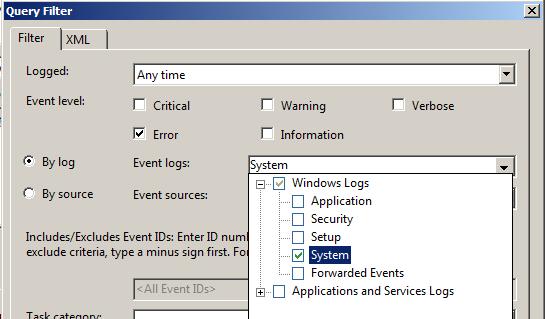

selekce logu a událostí

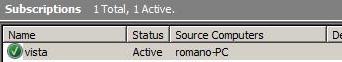

Pokud se vše zadařilo, vidíte definovaný zápis sběru se zelenou značkou a jste připraveni přijímat definované události z logu.

Počítače mimo hranice domény

Ověření na straně listeneru standarně používá Kerberos či NTLM a jako důvěryhodné zdroje pro ověření se berou členské počítače aktuální domény. Pokud potřebujete využít sběr logů z počítačů mimo doménu lze přidat zdrojové počítače na straně sběrné konzole jako důvěryhodné:

winrm set winrm/config/client @{TrustedHosts="vista2.liptakov.cz"}

další krok je definice uživatele použitého pro ověření při sběru událostí ve vlastnostech sběru, je vidět na jednom z obrázků nahoře.

dostupnost cílového počítače lze zkontrolovat takto:

winrm id -r:vista2.bigfirm.com -a:negotiate -u:liptakov\administrator -p:pass@word

Navázání akce na určitou událost

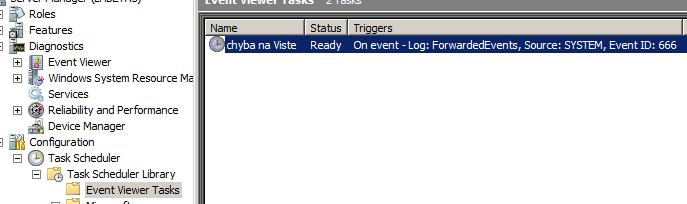

Sebrané události z cílových počítačů se ukládají do logu Předané události kde se dají vytvořit i navázané akce. Po kliknutí pravým tlačítkem vyberte přiřadit úlohu a projděte průvodce vytvořením. /loha jako taková se vytvoří coby načasovaná událost. takto vypadala vytvořená úloha na mé anglické Vistě:

hezký den

Roman Černovský