[WannaCrypt] MS17-010 の適用状況の確認方法について (SCCM)

こんにちは。System Center Configuration Manager サポート チームです。

2017 年 5 月 12 日 (米国時間) より、イギリスを始めとする複数の国の医療機関やその他の企業に影響を及ぼすランサムウェアによる被害を確認しております。この件に関する概要や対処方法につきまして、弊社セキュリティ チームより、下記のブログ記事でご案内しております。

https://blogs.technet.microsoft.com/jpsecurity/2017/05/14/ransomware-wannacrypt-customer-guidance/

このランサムウェアは 2017 年 3 月に修正した MS17-010 の SMB v1 の脆弱性を利用しておりますので、 MS17-010 が適用されていれば脆弱性は修正されていると判断できます。このブログでは、System Center Configuration Manager をご利用いただいているお客様に向けて、MS17-010 の適用状況を確認する方法についてご紹介いたします。

MS17-010 の SMB v1 の脆弱性に対応している更新プログラムの一覧は次の通りです。後述の方法で、対応する更新プログラムがインストールされているかご確認ください。

| OS | 2017-03 B | 2017-03 B' | 2017-04 B' | 2017-05 B' | 個別パッチ |

| Windows XP / Windows Server 2003 / Windows 8 | KB4012598 | ||||

| Windows Vista / Windows Server 2008 | KB4012598 | ||||

| Windows 7 / Windows Server 2008 R2 | KB4012212 | KB4012215 | KB4015549 | KB4019264 | |

| Windows Server 2012 | KB4012214 | KB4012217 | KB4015551 | KB4019216 | |

| Windows 8.1 / Windows Server 2012 R2 | KB4012213 | KB4012216 | KB4015550 | KB4019215 | |

| Windows 10 1507 / Windows 10 LTSB 2015 | KB4012606 | KB4015221 | KB4019474 | ||

| Windows 10 1511 | KB4013198 | KB4015219 | KB4019473 | ||

| Windows 10 1607 / Windows 10 LTSB 2016 / Windows Server 2016 | KB4013429KB4015438 | KB4015217 | KB4019472 |

※ B : セキュリティのみの品質更新プログラム、B' : セキュリティ マンスリー品質ロールアップ

※ 上記は 2017 年 5 月 22 日までにリリースされた更新プログラムを列挙しています。そのため、2017 年 6 月のセキュリティ マンスリー品質ロールアップなど、上記更新プログラムを置き換える更新プログラムが適用されている場合でも、対応完了と判断できます。

System Center Configuration Manager での確認方法について

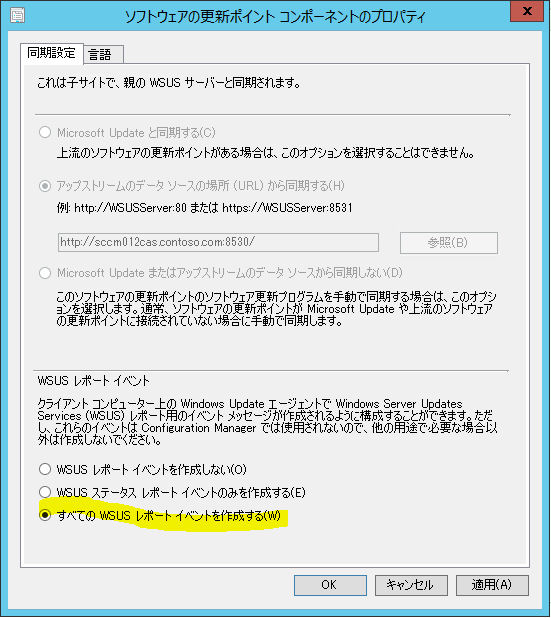

[管理] - [サイトの構成] - [サイト] で対象プライマリ サイトを右クリックして、[サイト コンポーネントの構成] - [ソフトウェアの更新ポイント] をクリックします。[同期設定] タブで、[すべての WSUS レポート イベントを作成する] が選択されていれば、WSUS 管理コンソールからの確認方法により、 MS17-010 の適用状況をご確認いただけます。

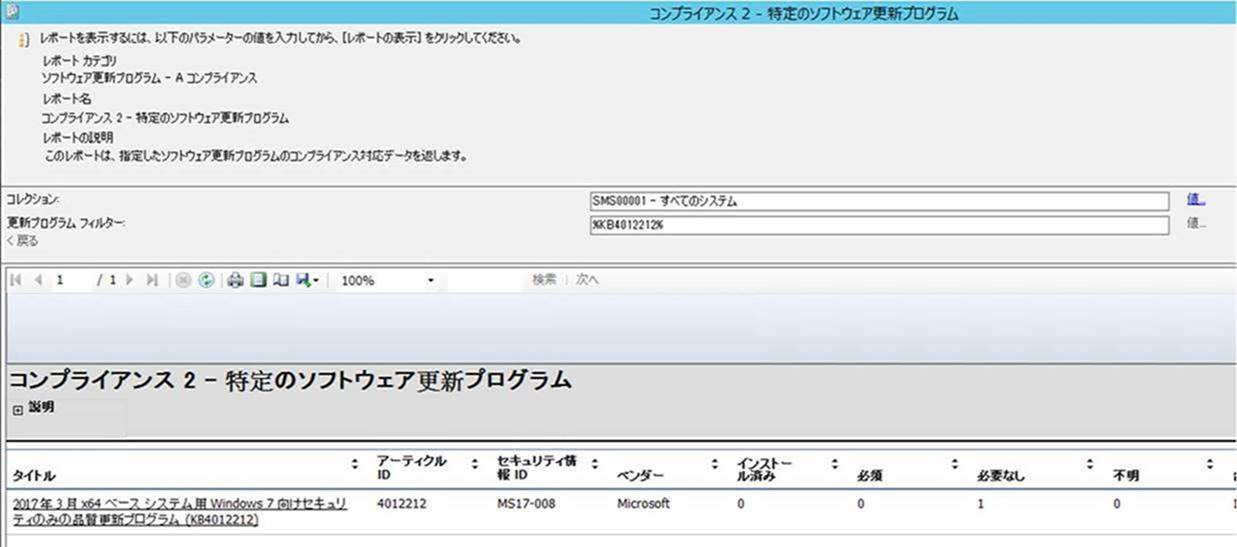

WSUS にレポート イベントを作成するように設定していない場合は、[ソフトウェア更新プログラム – A コンプライアンス] -> [コンプライアンス 2 – 特定のソフトウェア更新プログラム] レポートより、「更新プログラム フィルター」の条件に、%<KB番号>% を指定して検索してください。

Windows XP / Windows Server 2003 / Windows 8 / Windows Vista / Windows Server 2008 の場合は、KB4012598、それ以外の OS の場合は、上記表の 2017-03 B 列の更新プログラムが検索対象です。

「インストール済み」と「必要なし」にカウントされている端末は本問題に対応済みです。

「必須」にカウントされている端末は、上記の更新プログラムのいずれかを適用してください。

「不明」にカウントされている端末は、SCCM に状態が報告されていませんので、個別に確認の上、未適用の場合上記の更新プログラムのいずれかを適用してください。

個別での確認方法について

コントロール パネルより、[プログラム] – [インストールされた更新プログラム] を表示して、上記の更新プログラムのいずれかがインストールされていることを確認します。

または

次のコマンドを実行して、結果が表示されることを確認します。

wmic qfe list | find "<対応する KB 番号>"

KB 番号は、各 OS に対応した更新プログラムのうち、いずれかの更新プログラムの結果が表示されれば対応済みと判断できます。

例) Windows 8.1 / Windows Server 2012 R2 の場合

wmic qfe list | find "KB4012213"

wmic qfe list | find "KB4012216"

wmic qfe list | find "KB4015550"

wmic qfe list | find "KB4019215"

(出力結果の例)

https://support.microsoft.com/?kbid=4015550 TESTPC01 Security Update KB4015550 NT AUTHORITY\SYSTEM 4/12/2017

(補足情報)

お客様の影響の大きさを考慮し、すでにサポートが終了している Windows XP, Windows 8 および Windows Server 2003 についても例外的にセキュリティ更新プログラム KB4012598 を公開しています。

https://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

こちらは WSUS には同期されませんが、次のブログ記事で紹介している方法で手動インポートすることができます。

https://blogs.technet.microsoft.com/jpwsus/2012/03/19/microsoft-update/

手動インポート後、ソフトウェア更新ポイントの同期対象の製品に対象の Windows OS、分類に「セキュリティ問題の修正プログラム」が選択されていれば、ソフトウェア更新ポイントの同期が完了した後、手動でインポートした更新プログラムについても反映されます。SCCM 管理コンソールに反映された後、SCCM から配信可能です。