Introducción a la versión 1.7 de Advanced Threat Analytics

Por El equipo de Microsoft Advanced Threat Analytics

Hoy nos complace anunciar el lanzamiento de la versión 1.7 de Advanced Threat Analytics (ATA). Esta nueva versión es muy importante para ATA y cuenta con algunas mejoras y funciones muy emocionantes.

En la última entrada de mi blog en la que anunciaba la versión 1.6 de ATA, ya les comentaba que ATA supervisa a más de 5 millones de usuarios y 10 millones de dispositivos. Hoy, solamente cuatro meses después de esta versión, estoy orgulloso de poder contarles que ATA supervisa ya más de 10 millones de usuarios y 21 millones de dispositivos.

Es muy gratificante ver una adopción tan rápida, así como todos los comentarios positivos de nuestros clientes y socios... ¡Muchas gracias!

Detecciones nuevas y actualizadas

Los atacantes innovan. Nosotros también. Los ataques avanzados y las amenazas internas están evolucionando constantemente y, como una de las soluciones líderes en el sector del análisis del comportamiento de usuarios y entidades (UEBA), seguimos innovando sin descanso para que nuestros clientes puedan identificar a los atacantes antes de que causen algún daño.

ATA se centra en detectar e investigar las tácticas, técnicas y procesos (TTP) que utilizan normalmente los atacantes en sus campañas, además de prestar atención a los comportamientos anormales de entidades (usuarios, dispositivos, recursos) que indican posibles a amenazas internas. Asimismo, en cada versión de ATA, seguimos evolucionando nuestro motor para mejorar las detecciones de ataques conocidos y desconocidos y para detectar nuevos ataques. Por último, también hemos mejorado la infraestructura y el servicio al usuario.

A continuación les presentamos una lista con todas las nuevas funciones, actualizaciones y mejoras de la v 1.7:

Mejoras en el análisis del comportamiento y en la detección de ataques maliciosos

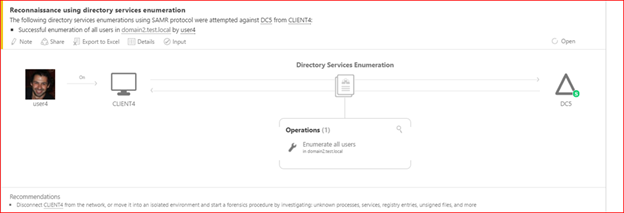

Detección de reconocimiento a través de la enumeración de servicios de directorio

Como parte de la fase de reconocimiento, los atacantes acumulan información sobre las entidades de la red mediante diferentes métodos. La enumeración de servicios de directorio con el protocolo SAM-R permite a los atacantes obtener la lista de usuarios y grupos de un dominio y entender cuál es la interacción entre las diversas entidades.

Mejoras en la detección del ataque Pass-the-hash

Para mejorar la detección del ataque Pass-the-hash, hemos añadido modelos de comportamiento adicionales para la autenticación de patrones de entidades. Estos modelos permiten que ATA correlacione el comportamiento de la entidad con autenticaciones NTLM sospechosas y diferencie los ataques Pass-the-hash reales de comportamiento en situaciones de falsos positivos.

Mejoras en la detección del ataque Pass-the-ticket

Para poder detectar con éxito los ataques avanzados en general y los ataques Pass-the-ticket en particular, la correlación entre la dirección IP y la cuenta del equipo debe ser precisa. Esto supone un desafío en entornos en los que las direcciones IP cambian rápidamente por diseño (por ejemplo, las redes Wi-Fi y un gran número de máquinas virtuales que comparten el mismo host). Para superar este desafío y mejorar la precisión de la detección de ataques Pass-the-ticket, el mecanismo de la resolución de nombre de red (NNR) se ha mejorado en gran medida para reducir así falsos positivos.

Mejoras en el análisis de comportamientos

Como líderes del mercado UEBA, trabajamos sin parar para mejorar los algoritmos de comportamiento anormal de ATA, con el objetivo de detectar mejor los patrones de comportamiento sospechosos y las amenazas internas. En esta última versión, los datos de la autenticación NTML se añadieron como un origen de datos para las detecciones de comportamiento anormal, proporcionando una cobertura mayor de algoritmos sobre el comportamiento de la entidad en la red.

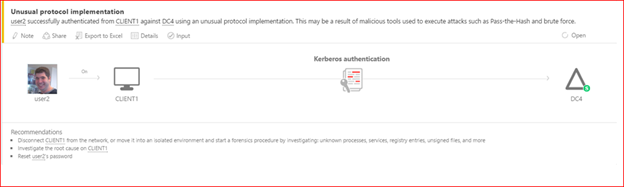

Mejoras en la implementación de protocolos no habituales

Investigamos de manera continua nuevos ataques maliciosos tanto a nivel regional como a nivel global. Hemos identificado patrones de protocolos sospechosos adicionales que se usan en campañas de ataques. En esta versión, hemos añadido detecciones de implementaciones de protocolos no habituales dentro del protocolo Kerberos, junto con anomalías adicionales en el protocolo NTLM. Específicamente, estas nuevas anomalías para Kerberos se utilizan de forma habitual en los ataques Pass-the-hash.

Infraestructura

Control de acceso basado en roles

En las empresas, hay muchas personas que forman parte del ciclo vital de cualquier producto de seguridad (por ejemplo, el administrador de TI, el analista SOC, CISO, etc.) y todos estas partes interesadas necesitan una serie de permisos diferentes. Para enfrentarse este problema, ATA ha desarrollado una funcionalidad de control de acceso basado en roles (RBAC). ATA v 1.7 incluye tres roles: Administrador de ATA, Analista de ATA y Ejecutivo de ATA

Compatibilidad con Windows Server 2016 y Windows Server Core

¡Vamos a seguir sus consejos! Ahora podrá implementar las puertas de enlace Lightweight en los controladores de dominio que se ejecutan en Server Core para Windows Server 2012 y en Server Core para Windows Server 2012 R2. Además, esta versión es compatible con Windows Server 2016, tanto para los componentes del Centro como para los de la puerta de enlace de ATA.

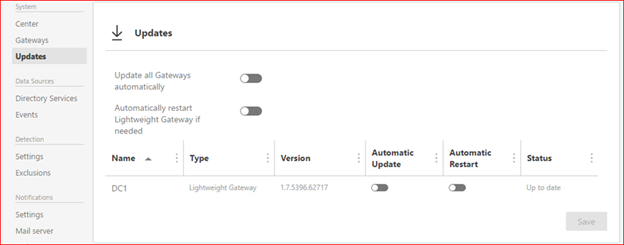

Experiencia del usuario

Conseguir una experiencia de usuario con la máxima calidad es uno de los objetivos más importantes del equipo de ATA. En esta versión, la configuración de ATA ha sido rediseñada para garantizar una mejor experiencia de usuario, así como una mayor compatibilidad con entornos de varias puertas de enlace. También cuenta con la página de actualización de puertas de enlace para lograr una administración mejor y más sencilla para las actualizaciones automáticas de las diferentes puertas de enlace.

Actualice hoy mismo

Actualice a la v 1.7 hoy mismo y aproveche las ventajas de estas nuevas funciones, detecciones y mejoras. Puede utilizar Microsoft Update para descargar automáticamente la v 1.7 de ATA y actualizar sin problemas el Centro ATA. Después de actualizar el Centro ATA, puede configurar las actualizaciones automáticas de todas las puertas de enlace de ATA en su entorno.

Conocemos muy bien los quebraderos de cabeza que puede llegar a ocasionar la ciberseguridad. Como equipo, nuestro objetivo es innovar y ayudarle a proteger su empresa de estos ataques avanzados.

Si está interesado en las últimas actualizaciones o mejoras, puede seguirme en Twitter: @IdanPlotnik. Todas nuestras actualizaciones se publican también en el blog Enterprise Mobility + Security.

Idan Plotnik

Director de Advanced Threat Analytics

Nube de Microsoft + Departamento de seguridad empresarial

Original (en inglés) https://blogs.technet.microsoft.com/enterprisemobility/2016/08/31/introducing-advanced-threat-analytics-v1-7/