El riesgo de quedarse con Windows XP después del fin del soporte técnico en 08 Abril 2014

En Abril, publiqué un post sobre el fin del soporte para Windows XP, llamado la cuenta regresiva comienza: el soporte para Windows XP finaliza en 08 Abril 2014 .

Desde entonces, muchos de los clientes con quién hablé ya migraron o están en el proceso de la migración en sus organizaciones, de Windows XP para los sistemas operativos más modernos como Windows 7 o Windows 8.

Hay un sentido de urgencia, ya que a partir del 8 Abril 2014 los clientes de Windows XP Service Pack 3 (SP3) ya no recibirán actualizaciones de seguridad, revisiones que no son opciones de seguridad, soporte asistido gratuito o de pago y tampoco actualizaciones de contenido técnicos en línea. Esto significa que las nuevas vulnerabilidades descubiertas en Windows XP, después de su "fin de la vida" llegar, no serán cubiertos por las nuevas actualizaciones de seguridad de Microsoft. Aun así, he hablado con algunos clientes que, por una u otra razón, todavía no estarán totalmente migrado desde Windows XP para un sistema operativo más moderno antes de 08 Abril 2014. También hablé con algunos clientes que dijeron que sólo van migrar de Windows XP si el hardware que lo ejecuta fallar.

¿Cuál es el riesgo de seguir ejecutando Windows XP después de la fecha de finalización?

Uno de los riesgos es que los atacantes tienen la ventaja sobre aquellos que optaron por seguir con Windows XP ya que los atacantes podrán tener más información acerca de las vulnerabilidades de Windows XP que tendrán los defensores de XP.

Cuando Microsoft publica una actualización de seguridad, los investigadores de seguridad y los criminales a menudo tendrán que aplicar ingeniería inversa. El departamento de seguridad tiene que actuar con rapidez para identificar la sección específica del código que contiene la vulnerabilidad que será corregida por la actualización. Una vez que se identifica esta vulnerabilidad, su intento es desarrollar un código que le permitirá explorar los sistemas que no tienen instalados la actualización de seguridad. También tratarán de identificar si la vulnerabilidad existe en otros productos de la misma o similar función. Por ejemplo, si una vulnerabilidad es abordada en una versión de Windows, los investigadores estarán investigando si otras versiones de Windows tendrán la misma vulnerabilidad.

Para asegurar que nuestros clientes no se vean perjudicados con los atacantes que utilizan este tipo de prácticas, el Centro de Respuesta de Seguridad de Microsoft (MSRC) utiliza la administración de versiones de actualización de seguridad para liberar actualizaciones de seguridad para todos los productos afectados al mismo tiempo. Esta práctica asegura que los clientes tienen una ventaja sobre los invasores.

Después del 8 Abril 2014 las organizaciones que siguen para ejecutando Windows XP no tendrán esta ventaja sobre los atacantes. Después de 8 Abril 2014, los lanzamientos de actualizaciones de seguridad de Microsoft para las versiones de Windows no incluirán Windows XP. Los atacantes, entonces, intentarán revertir estas actualizaciones, encontrar las vulnerabilidades y pruebas de Windows XP para ver si comparte estas vulnerabilidades. Si esto sucede, los atacantes tratarán de desarrollar un código de explotación que aprovecharán de estas vulnerabilidades en Windows XP. Una vez que una actualización de seguridad de Windows XP no más estará disponible para hacer frente a las vulnerabilidades, Windows XP tendrá una vulnerabilidad esencialmente de " zero day" para siempre.

¿Cuántas veces puede ocurrir este escenario? Entre julio de 2012 y julio de 2013, Windows XP fue un producto afectado en 45 boletines de seguridad de Microsoft, de los cuales 30 también afectaran a Windows 7 y Windows 8.

Algunas de las personas con quienes hablé de este escenario se apresuraron en decir que hay mitigaciones de seguridad integradas en Windows XP que podrá hacer más difícil para los atacantes a ser exitosos. También hay software anti-virus que podrá ayudar a bloquear ataques y limpiar infecciones, si estas ocurren. El desafío aquí es que usted nunca sabrá con seguridad si la base de informática del sistema es realmente confiable ya que los atacantes están armados con el conocimiento público de "zero day" en Windows XP para comprometer el sistema y posiblemente, ejecutar código malicioso. ¿Además, podremos confiar que las API del sistema con el software de antivirus estarán seguros? Para algunos clientes, el nivel de confianza en la integridad de sus sistemas podrá estar bien, pero no será aceptable para la mayoría.

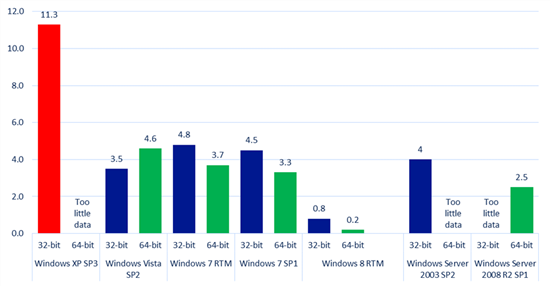

En cuanto a las reducciones de seguridad que tienen Windows XP Service Pack 3, usaron la mejor técnica cuando se desarrollaron cuando fue lanzado. Pero podemos ver en los datos publicados en el informe de la Inteligencia de Seguridad de Microsoft que las reducciones de la seguridad integrada en Windows XP ya no son suficientes para aliviar muchos de los ataques modernos que vemos hoy. Los datos que tenemos sobre las tasas de infección de malware para sistemas operativos Windows indican que la tasa de infección de Windows XP es significativamente mayor que los sistemas operativos modernos como Windows 7 y Windows 8.

Figura 1: Tasa de infección (CCM) por el sistema operativo y el "Service Pack" en el cuarto trimestre de 2012, como se informó en el volumen 14 - Informe de inteligencia de seguridad de Microsoft .

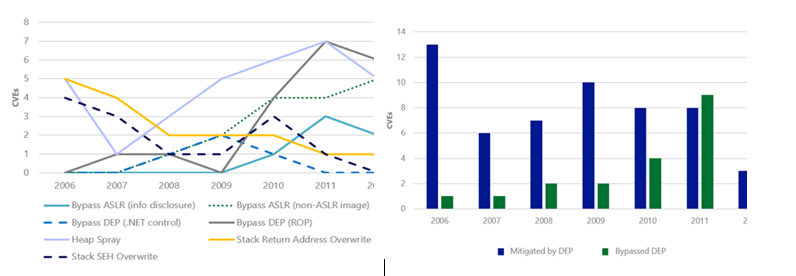

Se ha escrito recientemente acerca de los resultados de un nuevo estudio sobre la actividad de exploración: exploración en la tendencia de vulnerabilidad en Software- como explorar el impacto de las medidas de mitigación en los patrones de software . Este estudio de siete años indica que los atacantes han desarrollado sus ataques para superar las reducciones de clave de seguridad que tiene Windows XP: Prevención de ejecución de datos (DEP). La Figura 3 muestra el número de vulnerabilidades y exposiciones (CVE) que podrían haberse mitigado si DEP había sido habilitado en comparación con el número de eventos que ignoraban la DEP. Con la excepción de 2007 y 2008, parece que hay una clara tendencia en la capacidad de los DEP retroactivos romper las. Esta tendencia no es porque un DEP ya no es eficaz, al contrario es una indicación de que los invasores fueron obligados a adaptarse a entornos en los que el DEP ya estaba activado - aumento de los costos y la complejidad. La evidencia es cada vez mayor que el número de CVE que tenían “exploits” fueron ignoradas por DEP.

Figura 2 (izquierda): muestra el número de eventos que fueron explotados mediante las técnicas deoperación específica, la Figura 3 (a la derecha) muestra el número de eventos que fueron escritos que podrían haber sido mitigados y nuevos datos que las amenazas predominan que las organizaciones de hoy son muy diferentes de que eran cuando Windows XP Service Pack 3 fue lanzado.

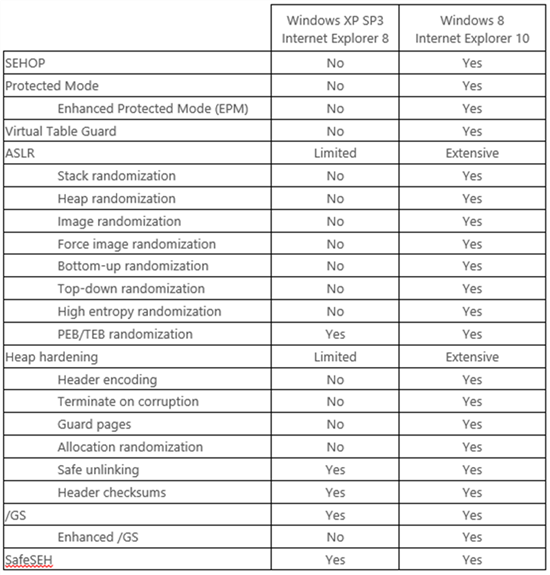

Cuando se habilitaba el Firewall de Windows en Windows XP Service Pack 2 y sistemas operativos posteriores, eso obligó a los atacantes a evolucionar en sus ataques. En lugar de centrarse exclusivamente en los servicios remotos, los atacantes se centran ahora principalmente en la explotación de vulnerabilidades en aplicaciones de cliente como los navegadores web y lectores de documentos. Por otra parte, los atacantes han refinado sus técnicas y herramientas en la última década para que sean más eficaces en la explotación de vulnerabilidades. Como resultado, los elementos de seguridad que se crearon en Windows XP ya no son suficientes para defenderse contra las amenazas modernas. Windows 8 tiene mitigaciones de seguridad significativamente más altas en comparación con Windows XP, como se ilustra en la Figura 4. La información detallada de más reducciones en valores que están integrados en Windows 8 están disponibles en la revista de investigación.

Figura 4: La siguiente tabla compara la mitigación de las características con el apoyo de Internet Explorer 8 en Windows XP Service Pack 3 con las funciones compatibles con Internet Explorer 10 en Windows 8. Como muestra la tabla, Internet Explorer 10 en Windows 8 se beneficia de un gran número de mejoras de la plataforma de seguridad que simplemente no estaban disponibles para Windows Internet Explorer 8 en Windows XP.

Las organizaciones necesitan un nivel de certeza mayor acerca de la integridad de sus sistemas. Reducir al mínimo el número los sistemas operativos que no compatibles es muy útil para lograr esto. El fin del soporte para Windows XP será en 8 Abril 2014.

por Tim Rains

Computação confiável Trustworthy Computing