Solución recomendada para clientes de Windows XP y 2003 server afectados por la Vulnerabilidad que afecta a Windows Help and Support Center

Recientemente se han publicado artículos en diversos sitios sobre la aparición de ataques explotando la vulnerabilidad descrita en el artículo de la base de datos de conocimiento KB 2219475 publicado por Microsoft el 10 de Junio pasado.

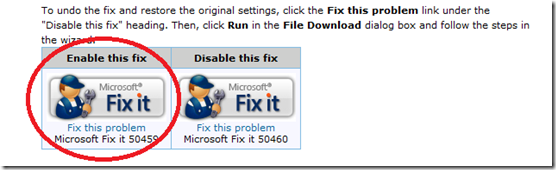

Esta vulnerabilidad afecta los componentes de Windows Help and Support Center en Windows XP y Windows Server 2003, y aunque ya se conocen ataques limitados en geografias específicas (y no se conocen aún casos en Latinoamérica) Microsoft ya publicó una solución temporal (workaround) que se puede activar a través de un botón Fix-it, disponible aqui.

Al oprimir el botón Fix-it, se modificará el sistema de manera que no se pueda explotar la vulnerabilidad, mientras que Microsoft libera una actualización de seguridad que solucione de manera definitiva el problema.

Aunque los sitios web que explotan esta vulnerabilidad son pocos hasta el momento (y Microsoft ha trabajado activamente con gobiernos, agencias de ley e ISPs para desactivarlos), es de esperar que el número de sitios que intenten explotar esta vulnerabilidad aumente rápidamente debido a que ya se hicieron públicos todos los detalles sobre cómo explotar la vulnerabilidad.

Le recomendamos a nuestros clientes con Windows XP y Windows 2003 Server instalar rápidamente la solución temporal disponible aqui.

Queremos aprovechar para recordarles que esta vulnerabilidad solo afecta a Windows XP y Windows Server 2003. Sin embargo, los ataques que se han detectado hasta el momento solo afectan a Windows XP.

Los usuarios de Windows 2000, Windows Vista, Windows 7, Windows Server 2008, y Windows Server 2008 R2 no son afectados por esta vulnerabilidad por lo que no tienen de qué preocuparse.

Esta vulnerabilidad fué publicamente revelada por un investigador de seguridad de Google el 10 de Junio del 2010, con todos los detalles técnicos que permiten explotarla, e incluyendo un conjunto de “soluciones” temporales que resultaron no ser efectivas, dejando a todos los usuarios de los sistemas afectados desprotegidos.

Microsoft promueve la revelación responsable de vulnerabilidades para que las empresas desarrolladoras de software tengan tiempo de desarrollar actualizaciones y proteger a los clientes de sus productos y al ecosistema, antes de que la vulnerabilidad sea públicamente revelada, y antes de que los cyber-criminales se enteren de la vulnerabilidad y aprendan a explotarla.

Saludos,

Roberto Arbeláez

Security Program Manager for Latin America

CSS Security

Microsoft Corp.

del.icio.us Tags: 2219475,CVE-2010-1885,zero-day

Technorati Tags: 2219475,CVE-2010-1885,zero-day