FireWall Windows sur un DC Windows 2003 – résumé de cas pratique de configuration

I – Configuration de ports statiques pour la réplication AD et le service de réplication de fichiers

- Sélectionner 2 ports entre 49152 et 65535 (dans notre exemple nous prendrons 60000 et 60001 – en Hexa:EA60 et EA61)

- Sur tous vos DCs de votre forêt, ajoutez les clés de registre suivantes :

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters

- Nom de valeur : RPC TCP/IP Port Assignment

- Type de valeur: REG_DWORD

- Donnée de valeur : 60000 (en Hexa : EA60)

- KEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTFRS\Parameters

- Nom de valeur: TCP/IP Port

- Type de valeur: REG_DWORD

- Donnée de valeur: 60001 (en Hexa : EA61)

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters

II – Configuration des pare-feux pour vos contrôleurs de domaine via GPO

- 2 possibilités, au choix :

- sur la stratégie “Default Domain Controller”

- dans une nouvelle stratégie que vous lierez qu conteneur “Domain Controllers”

Pour changer ou créer une nouvelle stratégie, le moyen le plus pratique est d’utiliser la console GPO “GPMC” (pour Group Policy Management Console) disponible à l’adresse suivante : https://www.microsoft.com/downloads/details.aspx?FamilyID=0a6d4c24-8cbd-4b35-9272-dd3cbfc81887&DisplayLang=en

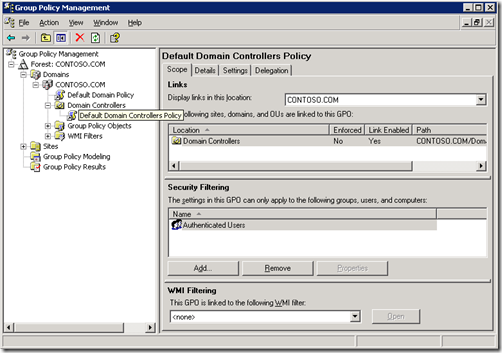

Fig.- Console GPMC

- Avant de commencer :

Sachez que deux configurations du pare-feu Windows sont utilisées par les machines Windows :

-

- profil “Domain” – utilisé lorsqu’un ordinateur est joint à un domaine

- profil “Standard” – utilisé lorsqu’un ordinateur n’est pas joint à un domaine.

Spécificité des DCs : Un DC Windows 2003 utilisera le profil “Domain” après sa promotion, puis le profil “Standard” après sa première réplication et un redémarrage ultérieur (référence : https://support.microsoft.com/kb/555381/en-us )

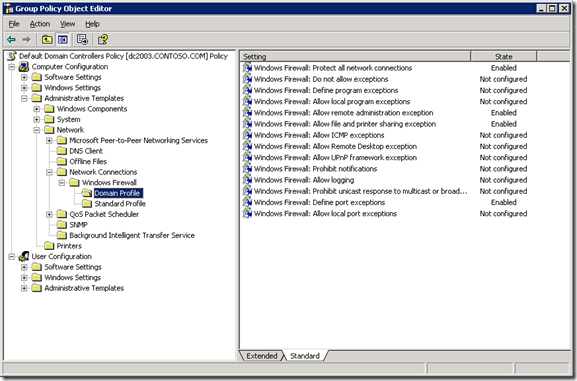

Pour configurer les paramètres du pare-feu de vos contrôleurs de domaines, utilisez donc les MEMES réglages pour les profils “Domain” et “Standard” qui se trouvent au niveau du conteneur suivant dans l’éditeur de stratégies GPO :

Computer Configuration\

Administrative Templates\

Network\

Network Connections\

Windows Firewall\

Domain Profile OR Standard Profile

(référence : https://technet.microsoft.com/en-us/library/cc785865(WS.10).aspx )

Illustrations:

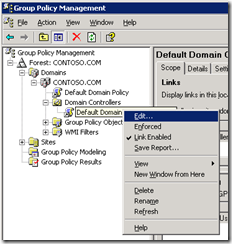

Fig.- Console GPMC – un clic droit sur la stratégie “Default Domain Controllers Policy” ouvrira la fenêtre d’édition de la stratégie (Group Policy Object Editor)

Fig.- Fenêtre d’édition de GPO – focus sur les profils du pare-feux Windows (Domain et Standard)

III – Configuration des stratégies pour le pare-feux Windows “Domain” et “Standard”

a. Windows Firewall: Protect all network connections – Enabled

b. Windows Firewall: Allow remote administration exception – Enabled

ce point active les ports 135 (RPC) et 445 (SMB)

b. Windows Firewall: Allow file and printer sharing exception: – Enabled

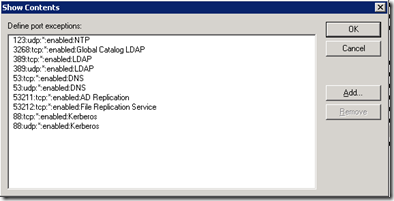

c. Windows Firewall: Define port exceptions: – Enabled

liste des ports à renseigner dans la liste d’exception de ports (rentrer chaque ligne telle quelle):

123:udp:*:enabled:NTP

3268:tcp:*:enabled:Global Catalog LDAP

389:tcp:*:enabled:LDAP

389:udp:*:enabled:LDAP

53:tcp:*:enabled:DNS

53:udp:*:enabled:DNS

60000:tcp:*:enabled:AD Replication (Note: port choisi au préalable c.f. paragraphe II-)

60001:tcp:*:enabled:File Replication Service (Note: port choisi au préalable c.f. paragraphe II-)

88:tcp:*:enabled:Kerberos

88:udp:*:enabled:Kerberos

Fig.- Liste des ports telle qu’elle doit apparaître dans la liste d’exception de ports

IV – Références

How to configure Windows Server 2003 SP1 firewall for a Domain Controller

https://support.microsoft.com/kb/555381/en-us

Help: Administering Windows Firewall with Group Policy

https://technet.microsoft.com/en-us/library/cc785865(WS.10).aspx

Active Directory Replication over Firewalls

https://technet.microsoft.com/en-us/library/bb727063.aspx