Доступ к Azure через учетную запись организации (Organizational Account)

Для управления и доступа к ресурсам Azure изначально можно было использовать только Microsoft Account (LiveID), но какое-то время назад была добавлена поддержка учетной записи организации (Organizational Account). Organizational Account обслуживаются службой Azure Active Directory, а это обеспечивает расширенные функции управления данными учетными записями в рамках вашей организации (для которой создается выделенная Azure Active Directory). Например, Organizational Account, так же, как и Microsoft Account (LiveID), поддерживают двухфакторную аутентификацию. Но для OrganizationalAccount требование использовать мультифакторную аутентификацию может быть задано как обязательное, т.е. зайти на портал управления Azure пользователь сможет только выполнив все шаги двухфакторной верификации.

Мне достаточно часто задают вопрос относительно предоставления доступа к управлению системой, развернутой в Azure. Не всегда предоставление доступа на основе Microsoft Account (LiveID) для реальной системы подходит, т.к. администраторам сложнее контролировать как применяемые меры безопасности, так и права пользователей\сотрудников. Например, сотрудник может уволиться или его аккаунт будет взломан (далеко не все включают для своего аккаунта двухфакторную аутентификацию), в этом случае необходимо приостановить доступ по данной учетной записи к облачной системе, чтобы никакие действия не могли быть выполнены ни через портал, ни через API.

OrganizationalAccount как раз решает большинство вопросов (централизованное управление доступом, повышенные настройки безопасности и т.п.). Более подробная информация об управление аккаунтами и подписками в Azure представлена в MSDN статье Manage Accounts, Subscriptions, and Administrative Roles.

А далее будет пошаговая инструкция заведения Organizational Account и привязки его в Azure. Никаких дополнительных затрат создание Organizational Account не требует.

OrganizationalAccount и привязки его в Azure

1. Зайдите на страницу Sign up for Azure as an organization и выберите Sign up now.

2. Далее будет предложено выполнить вход с использованием Microsoft Account (LiveID) или Organizational Account. Выбирайте OrganizationalAccount.

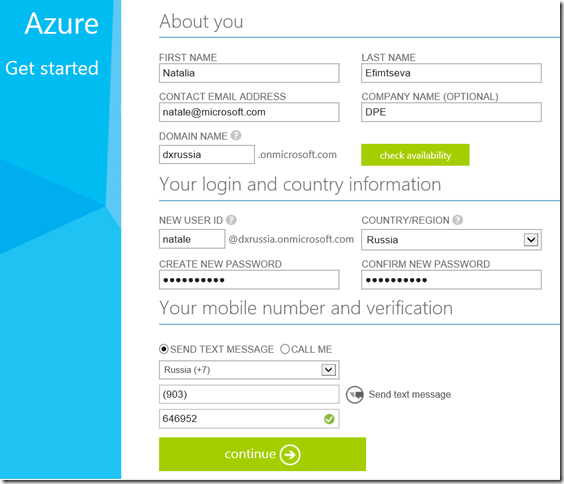

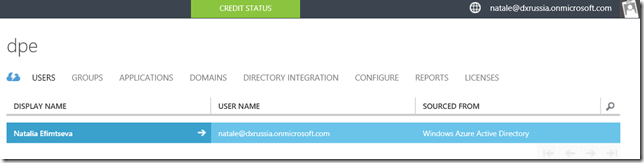

3. Откроется страница, где будет предложено создать OrganizationalAccount и определить Azure Active Directory. Поле DOMAINNAME как раз определяет название Azure Active Directory (полное имя будет <указанное значение>. onmicrosoft . com), в которую будет добавлен создаваемый пользователь и которой вы сможете управлять в дальнейшем. В данном примере DOMAIN NAME определено как dxrussia (а полное имя как dxrussia . onmicrosoft . com , которое и является префиксом для полного имени пользователя).

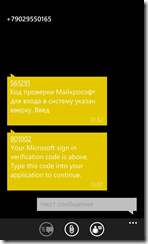

Вам необходимо будет указать номер мобильного телефона для верификации, на указанный номер телефона придет СМС с кодом.

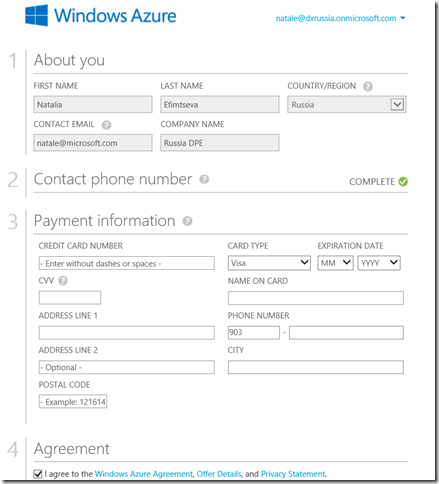

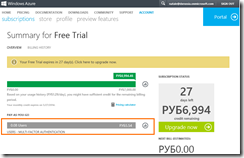

2. Далее будет предложено создать аккаунт в Azure на созданного на предыдущем шаге пользователя (natale @ dxrussia . onmicrosoft . com).

Необходимо будет указать для верификации данные банковской карты и поставить галочку напротив IagreetotheWindowsAzureAgreement , OfferDetailsandPrivacyPolicy, если согласны с условиями использования Azure.

3. Собственно, вот и все - теперь созданы:

- Учетная запись организации (Organizational Account)

- Ваша Azure Active Directory

- Аккаунт в Azure

- Подписка Azure, привязанная к аккаунту.

Настройка двухфакторной аутентификации для OrganizationalAccount

А теперь, чтобы никто-никто не проник к нам в Azure, давайте настроим для нашей учетной записи мультифакторную аутентификацию.

Примечание : включение мультифакторной аутентификации для учетных записей является платной услугой.

1. Для этого необходимо зайти на портал управления Azure - https://manage.windowsazure.com.

Кстати, когда выполните вход, обратите внимание, что адрес будет иметь вид https :// manage . windowsazure . com / <Название вашей AzureActiveDirectpory >. onmicrosoft . com. В данном примере это https :// manage . windowsazure . com / dxrussia . onmicrosoft . com # Workspaces / All / dashboard.

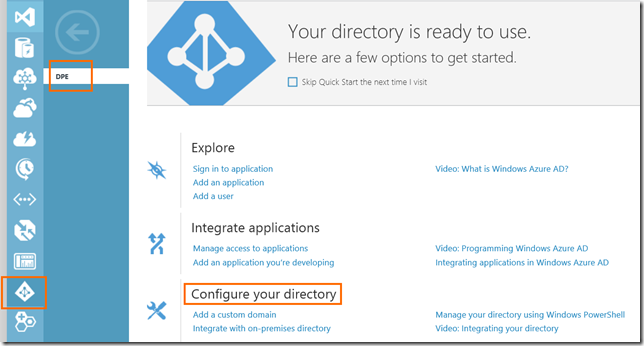

2. Перейдите во вкладку Azure Active Directory, в секции Configure You Directory выберите пункт Enable Multi-Factor Authentication.

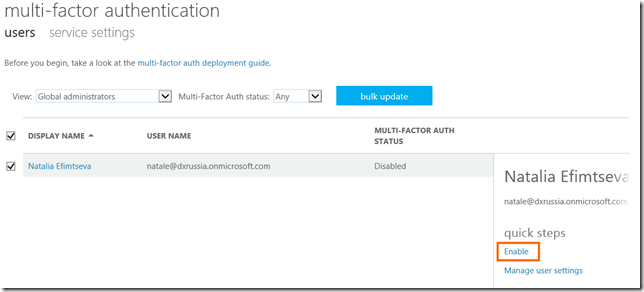

3. Теперь перейдите во вкладку Users и нажмите кнопку Manage Multi-Factor Auth внизу страницы. Откройте страницу с настройками двухфакторной аутентификации для пользователей вашей Azure Active Directory.

Включите двухфакторную аутентификацию (Enable) для пользователей.

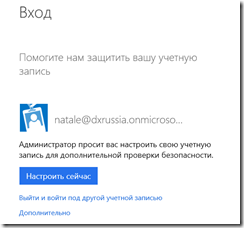

4. Теперь снова зайдите на портал управления Azure, т.к. настройки безопасности были изменены, то система попросит определить удобный способ для дополнительной верификации учетной записи.

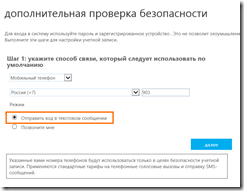

5. Собственно, предлагаю настроить =) По умолчанию выставлено “Позвоните мне”, я предпочла все-таки получать код через СМС.

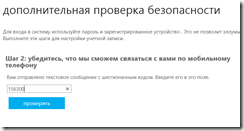

6. Следущий шаг – это проверка работоспособности выбранного способа подтверждения. Мне на телефон пришла СМС с кодом.

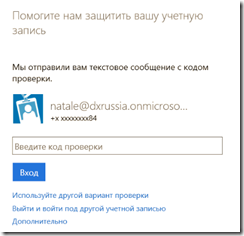

7. Теперь еще раз заходим на портал. Вводим логин (natale @ dxrussia . onmicrosoft . com) и пароль.

8. И теперь код, пришедший в СМС.

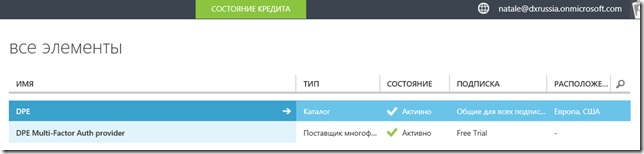

9. На портале теперь можно увидеть, что появился новый провайдер – Multi - FactorAuthProvider.

10. Еще раз обращу внимание, что включение мультифакторной аутентификации для учетных записей является платной услугой. Расценки приведены здесь. Сумма начисляется\списывается с общего счета за Azure ресурсы.

Есть два способа оплаты:

- Per user (неограниченное количество аутентификаций для пользователя) – это $2\месяц на пользователя.

- Per Authentication - $2\10 аутентфикаций

Кроме того, двухфакторная аутентификация может использоваться при доступе пользователя и к другим ресурсам и приложениям, а не только для управления ресурсами Azure.

Оригинал статьи опубликован в блоге "Windows Azure в России"