A importância de manter os sistemas atualizados

|

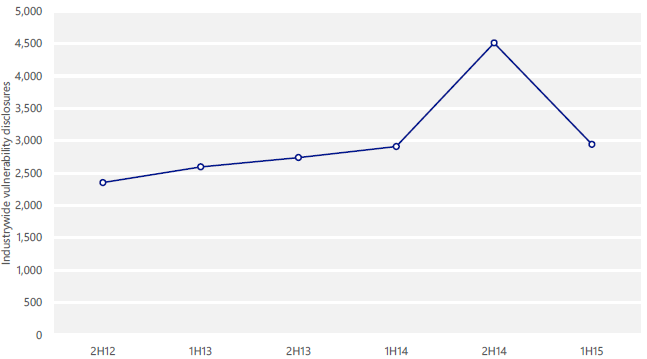

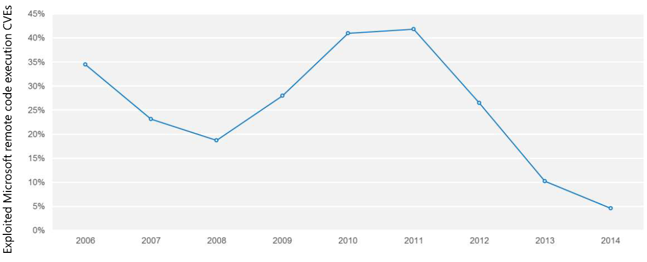

A importância de manter os sistemas atualizados Em termos de segurança na gestão de vulnerabilidades, a indústria já percorreu um longo caminho desde 2003. Em 2003, eu trabalhava no atendimento ao cliente da Microsoft voltado para equipe de resposta a incidentes que, entre outras coisas, oferecia as atualizações de segurança da Microsoft. Naqueles dias, as atualizações de segurança da Microsoft eram lançadas semanalmente. Os comentários de muitos dos nossos clientes empresariais sugeriram muitas melhorias no modo como eram lançadas atualizações de segurança na época, incluindo a oferta dos serviços como o Windows Update, Microsoft Update, Windows Server Update Services (WSUS), e o Microsoft System Center Configuration Manager, e implementação mensal da atualização de segurança, criando um ciclo previsível de lançamento (carinhosamente chamado "Patch Tuesday") em outubro de 2003. Desde então, muitos dos nossos clientes têm desenvolvido processos cautelosos para gerenciar as vulnerabilidades e as atualizações de segurança que eles recebem de muitos de seus fornecedores. Eu já disse a muitos dos clientes ao longo dos anos, se você não está recebendo atualizações de segurança de todos os seus vendedores para todo o seu software, é provável que você não esteja fazendo valer o seu dinheiro. O desafio que os clientes com processos maduros de atualização de segurança hoje é que, embora os processos são agora parte de um bom ritmo de negócios, eles podem não estar mantendo o ritmo com os atacantes e tenham diminuído o ritmo de tempo para atualizar seus ambientes ao longo do ano passado. No primeiro semestre de 2014, vimos propagadores de kits de exploração comercial, adicionando novos exploits cerca de 30 dias após o lançamento de uma atualização de segurança. No quarto trimestre, foram adicionando novos exploits para explorar no prazo de 10 dias a contar da data da liberação das atualizações de segurança e, no primeiro trimestre de 2015, foram acrescentando zero-day exploits aos seus kits; isto é, o tempo de explorar kit foi reduzido de 30 dias para zero dias. Em seguida, dado que estes invasores aceleraram drasticamente os seus esforços no ano passado. CISOs e o grupo de infraestrutura devem avaliar que os executivos precisam para acelerar a velocidade de atualização de segurança nas implantações em seus ambientes. A notícia positiva é que, embora as contagens na indústria de vulnerabilidade foram altas no ano passado (dados da Figura 1 abaixo é do Microsoft Security Intelligence Report volume 19), a exploração da vulnerabilidades classificadas como críticas nos produtos Microsoft está abaixo dos 70% desde 2011, como visto na Figura 2. |

||

|

Figura 1: Divulgação de vulnerabilidades, a partir do segundo semestre de 2012 (2H12) para o primeiro semestre de 2015 (1H15). |

||

|

Figura 2: Microsoft a execução remota de código CVEs por ano Outra notícia positiva é que a Microsoft está tentando fazer atualização de segurança mais fácil e mais rápida para nossos clientes corporativos. A nova assistência técnica tem opções no Windows 10 que dão aos clientes empresariais maior flexibilidade. Atenciosamente, Tim Rains, Chefe Consultor de Segurança Enterprise Ciber Group, a Microsoft |

||