Cyber ameaças ao Windows XP e orientação para pequenas empresas e consumidores individuais

Tem sido bem divulgado que em 08 de Abril de 2014 a Microsoft descontinuará suporte de produto para o Windows XP. Lançada em 2001, a política de suporte para a vida do Windows XP logo em seguida em Outubro de 2002. Em Setembro de 2007, a Microsoft anunciou que o suporte a Windows XP seria prorrogado por mais dois anos, até 8 de Abril de 2014. Temos sido claros sobre o ciclo de vida dos produtos e deliberadamente comunicamos esta informação com anos de antecedência, porque sabemos que os clientes precisam de tempo para planejar mudanças, acertar seus a seus investimentos em tecnologia e gerenciar as atualizações de novos sistemas e serviços.

Temos comunicado regularmente, como este artigo publicado em Agosto do ano passado. Centramos no fato de que as versões obtenham atualizações de segurança que qualquer vulnerabilidades recentemente descobertas, que o Windows XP não receber após 8 de Abril de 2014. Isso significa que o Windows XP se torna um produto obsoleto (após o suporte extendido), vai aumentar o risco da tecnologia afetada por cibercriminosos. Este post do blog oferece orientação como as pessoas devem se preparar daqui para frente.

Já conversei com muitos de nossos clientes de empresas que recentemente já concluiram, ou estão em processo de acabamento, projetos de tecnologia que atualiza seus ambientes de computação de desktop do Windows XP para o Windows 7 ou Windows 8. No entanto, também já me falaram de algumas pequenas empresas e pessoas físicas que não têm planos de substituir seus sistemas Windows XP mesmo após suporte que termina em Abril. Com isso em mente, quero compartilhar algumas das ameaças específicas para o Windows XP e sistemas baseados em que os invasores podem tentar após o fim do suporte extendido, de modo que esses clientes possam compreender os riscos e esperamos que decidam imediatamente atualizar para uma versão mais segura do Windows, ou acelerar os planos existentes para fazê-lo.

As cyber ameaças discutidas aqui são baseadas em dados e insights dos últimos volumes da Microsoft Security Intelligence Report. Este relatório inclui dados agregados sobre as ameaças de centenas de milhões de sistemas ao redor do mundo - muitos dos quais são bloqueados com sucesso pela Microsoft software antivírus e os recursos de segurança integrados ao Windows, Internet Explorer, Bing e outros produtos e serviços da Microsoft. Este dados nos dá uma boa imagem da tática que os invasores foram utilizando para tentar comprometer os computadores, incluindo quais ataques são usados com mais freqüência em sistemas de Windows XP.

A informação ajuda a Microsoft e as empresas de segurança anti-vírus a desenvolver formas de combater esses ataques. Desde o ano em que o Windows XP foi lançado os ataques cibernéticos têm aumentado em sofisticação. Sistemas têm recebido atualizações regulares e as proteções que necessitam, com base na última cyber ameaças. Mas em algum momento um modelo mais antigo de qualquer produto, falta a capacidade de manter-se e se torna antiquado. Obsolescência para o Windows XP está mesmo próxima.

O que motiva os Cyber invasores?

As motivações mudaram ao longo da última década. Há dez anos os invasores eram principalmente motivados por fazer um nome para si por notoriedade de cada ato malicioso que completou. Hoje em dia, normalmente, os invasores roubam informações pessoais e empresariais dos sistemas e depois e tentam manter um perfil mais baixo, como o objetivo é lucro financeiro mais regularmente do que interrupções indesejadas ou notariedade do ego. O invasores que roubam as informações dos sistemas de computador às vezes optam por trocar ou vender a informação roubada para outros criminosos que os usam para roubo de identidade e fraudes bancárias. E, o acesso ao computador comprometido é muitas vezes vendida ou alugada pelos invasores para outros criminosos para cometer mais crimes contra outras vítimas desprevenidas, ao mesmo tempo em que fornece o anonimato para os criminosos originais.

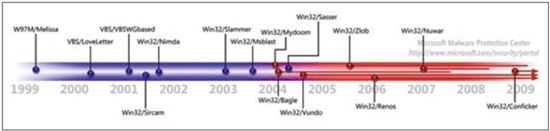

Com as inovações de segurança feitas pela Microsoft, ficou mais difícil para a Cyber invasores serem bem-sucedidos

Após liberação do Windows XP e até o final de 2004 , haviam vários ataques cibernéticos que ganhou conhecimento generalizado na divulgação de notícias e com muitos clientes. No seguimento e ataque dos vírus de computador a Microsoft investiu mais em várias proteções de segurança importantes existentes e melhorias (chamado de "mitigações" por especialistas em segurança) a fim de proteger melhor os clientes que estavam executando o Windows XP. Esta proteção resultou em uma grande atualização chamado Windows XP Service Pack 2, que foi lançado em 2004. Um dos fatores atenuantes de segurança que foi ativado no Service Pack 2 foi um recurso chamado Firewall do Windows. Isso contribuiu para parar muitos dos ataques que eram comuns naquela época, e fez-se muito mais difícil para os hackers violarem sistemas Windows XP. O nosso relatório de inteligência de segurança mostra o tempo entre os principais ataques no através do tempo após o Windows XP Service Pack 2 foi lançado, provando que o Service Pack 2 oferece mais proteções que as versões anteriores do Windows XP.

Os suspeitos usuais - Ameaças que se esperam contra o Windows XP

Os tipos de ataques que esperamos que atinjam os sistemas Windows XP depois de 08 de Abril de 2014, provavelmente irão refletir as motivações dos dias modernos que têm os invasores. Cibercriminosos vão trabalhar para tirar vantagem das empresas e pessoas executando um software que não tem mais atualizações disponíveis para reparar problemas. Ao longo do tempo, os atacantes vão evoluir os seus software mal-intencionados, sites maliciosos e ataques de phishing para tirar vantagem de qualquer recém-descobertas de vulnerabilidades no Windows XP, que depois de 08 de Abril de 2014, não terão mais atualizações de segurança.

Aqui está uma lista de riscos que sistemas baseados no Windows XP que podem ocorrer ao longo do tempo, juntamente com algumas orientações para ajudar as pequenas empresas e consumidores individuais temporariamente a se proteger contra ataques cibernéticos enquanto avançam para um moderno sistema operacional:

RISCO 1: NAVEGANDO NA INTERNET: Novos exploits para Windows XP provavelmente serão adicionados aos kits de cybersecurity que são vendidos/alugados para os atacantes. Explorar os kits tornam-se fácil para iniciantes e profissionais, tanto para os invasores mal-intencionados a sites que tentam instalar malware em sistemas que visita esses sites. A navegação na Internet em sistemas baseados no Windows XP depois de 8 de Abril de 2014 se tornará mais arriscados como novos exploits para Windows XP que serão distribuídos entre os invasores por explorar os kits. Orientação: Uma vez que a navegação na Internet é um assunto arriscado se você estiver executando em um sistema fora-de- suporte como o Windows XP. Depois de Abril, as pequenas empresas e os consumidores devem limitar onde eles navegam na Internet para ajudar a gerenciar o risco. Limitando a sites específicos destes sistemas podem chegar à Internet, ou que, pura e simplesmente, não utilizando sistemas Windows XP para se conectar à Internet, irá reduzir a probabilidade de compromisso através de um site mal-intencionado. Nota Importante: Ao alterar os navegadores não vai mitigar esse risco como a maioria dos exploits utilizados em tais ataques não estão relacionados a navegadores. |

RISCO 2: ABRIR E-MAIL E USANDO O SISTEMA DE MENSAGENS INSTANTÂBEA (IM): muitos ataques geralmente começam com um ataque de phishing bem construído através de e-mail. O e-mail provavelmente irá conter o endereço da Internet (também conhecido como um URL) a um site mal-intencionado que tenha sido construído sem suporte para sistemas baseados no Windows XP. O e-mail também pode ter um anexo malicioso especialmente concebido para que, quando aberto, explore uma vulnerabilidade do Windows XP e potencialmente dar aos invasores o controle do sistema. Os invasores também têm utilizado Instant Messaging (IM) para oferecer URLs mal-intencionadas e anexos. Abrir e-mails ou através de IM em sistemas baseados no Windows XP depois 8 de Abril de 2014 vai se tornar mais arriscado com os novos exploits para Windows XP que podem ser integrados nos ataques de phishing, e-mails mal-intencionados e IMs. Orientação: mensagens de email mal-intencionadas são uma tática muito comum que atacantes utilizam para ganhar acesso aos sistemas. Dado isto, seria prudente evitar usar o de sistemas de Windows XP para enviar ou receber e-mails. Evite clicar em links ou abrir anexos enviados por e-mail ou mensagens instantâneas. Nota importante: usando um outro programa de mensagens instantâneas ou e-mail provavelmente não vai mitigar esse risco como estes ataques estão, geralmente, no conteúdo das mensagens, não uma vulnerabilidade em um determinado e-mail ou programa de mensagens instantâneas. |

RISCO 3: UTILIZANDO AS UNIDADES REMOVÍVEIS: Os invasores podem tentar usar drives USB e outros tipos de unidades removíveis para distribuir malware que pretendem alavancar novas vulnerabilidades no Windows XP para comprometer sistemas. Orientação: Este é um caminho comum que sistema Windows XP que foi infectado com malware. Alguns clientes decidiram fisicamente bloquear o acesso às portas USB em sistemas em suas organizações, numa tentativa de bloquear este tipo de ameaça. Conectar dispositivos de armazenamento removíveis para os sistemas Windows XP deve ser evitados. Mais informações estão disponíveis neste artigo: Defending Against Autorun Attacks. |

RISCO 4: AS WORMS IRÃO UTILIZAR QUAISQUER VULNERABILIDADES RECÉM-DESCOBERTAS PARA ATACAR O WINDOWS XP: propagadores de malware provavelmente vão integrar novas vulnerabilidades que visam o Windows XP, em malware que tentam se multiplicar. O sucesso de um virus chamado Conficker, para infectar sistemas em ambientes corporativos, mostra que a segurança firewalls e diretivas de senha forte ainda não são amplamente utilizados. As empresas que continuam a executar o Windows XP após o final suporte extendido, deve estar em guarda para esse tipo de ameaça em seu ambiente, que geralmente é introduzido em sistemas infectados através de USB drives em uma tentativa de passar as firewalls. Orientação: Faça a revisão de quaisquer exceções que você permitir, através de firewalls, em seu ambiente. Mantenha apenas as exceções e as regras do seu firewall que você realmente precisa. Siga a orientação anterior de unidade removível para limitar uso de sistemas Windows XP. Usar em seus sistemas senhas fortes que não podem ser facilmente adivinhadas. |

RISCO 5: RANSOMWARE: temos visto grande aumento em ransomware nos últimos anos. Os atacantes utilizam este tipo de malware para extorquir os usuários a pagar-lhes para descriptografar a unidade os arquivos que o malware tenha criptografado em seu sistema, ou para desbloquear o sistema desktop. Depois de 08 Abril de 2014, os invasores provavelmente vão tentar usar sistemas baseados no Windows XP, sem patch de vulnerabilidades em para distribuir ransomware. Este tipo de ataque pode ter um impacto devastador sobre as pequenas empresas e os consumidores que perdem o acesso a dados importantes ou sistemas. Guia: Como restaurar os dados do backup é uma boa maneira de recuperar-se de um ransomware. Backups mais frequentes dos dados armazenados em sistemas Windows XP depois de Abril seria uma ação prudente a ser tomada. |

Então, o que você deve fazer?

A orientação acima fornece sugestões para gerenciar alguns dos riscos de executar o Windows XP após 8 de Abril. No entanto, a mensagem principal da nossa assessoria é clara: a melhor opção é migrar para um moderno sistema operacional como o Windows 7 ou o Windows 8, que tem uma década de evolução atenuações de segurança interna e será suportado após 8 de Abril de 2014.

Upgrade - Consultoria

Para os clientes que pretendem fazer a atualização de um dispositivo destinado a executar o Windows XP, é recomendável adquirir equipamento moderno - a partir de toque em notebooks e tablets para all-in-ones - para tirar o máximo proveito dos recursos com base no toque e interface de usuário disponível no Windows 8 ou sistemas posteriores. Dispositivos modernos não são apenas mais rápidos e tem desempenho maior do que em dispositivos com sistemas operacionais mais antigos, mas vêm com mais recursos de segurança, melhoria da rede, de ferramentas para quando você estiver em movimento, aplicativos modernos e muito mais.

Se um cliente quer fizer o upgrade de uma máquina existente para o Windows 8.1 , atividades de upgrade dependem de qual sistema operacional atual está na máquina, e os recursos de hardware. Requisitos do sistema para instalar um novo sistema operacional podem ser encontrados aqui.

-

- Os computadores que executam o Windows 8 poderão ser atualizados para o Windows 8.1 por meio da Windows Store (para os consumidores) ou usando o media (para organizações de maiores dimensões com o licenciamento em volume).

-

- Os computadores que executam o Windows 7 poderá ser atualizado para o Windows 8 usando a mídia, então atualizado para o Windows 8.1 (usando o processo descrito acima).

-

- Os computadores que executam o Windows XP não podem ser atualizado no lugar para o Windows 7, o Windows 8, ou o Windows 8.1 . Uma instalação limpa é necessário, embora os dados do usuário podem ser migrados.

Para os clientes que não tem certeza de qual é a versão do Windows que está utilizando, visite , AmIRunningXP.com, um site projetado para automaticamente verificar se computador está no Windows XP ou uma versão mais recente do Windows como o Windows 7, o Windows 8 ou o Windows 8.1 . Se ele detecta o Windows XP, o site fornece orientação sobre como fazer a atualização antes do mês do dia 8 de Abril de 2014, final do prazo de suporte

Informações adicionais sobre o fim do suporte para o Windows XP e como fazer a atualização pode ser encontrada aqui..

Tim Rains

Diretor

Grupo de Computação Confiável