Usando dados de vulnerabilidade para aperfeiçoar as implantações de atualizações de segurança

Recentemente, o Microsoft Security Response Center (MSRC) divulgou seu relatório anual "Relatório de andamento do MSRC". O relatório fornece percepções sobre o boletim-chave de segurança e estatísticas Vulnerabilidades e exposições comuns (CVE), e como vários programas do MSRC se saíram durante o período de um ano, entre julho de 2012 e junho de 2013.

Por exemplo, durante os 12 meses, encerrados em junho de 2013, a Microsoft lançou um total de 92 boletins de segurança que abordaram 246 vulnerabilidades individuais. Dos boletins de segurança lançados durante esse período, houve duas atualizações fora de banda, ambas afetando versões do Internet Explorer: MS12-063, lançado em 21 de setembro de 2012 e MS13-008, lançado em 14 de janeiro de 2013.

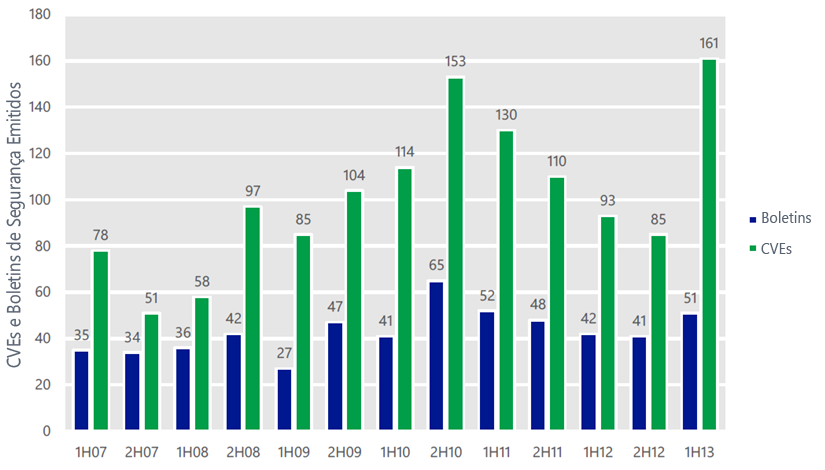

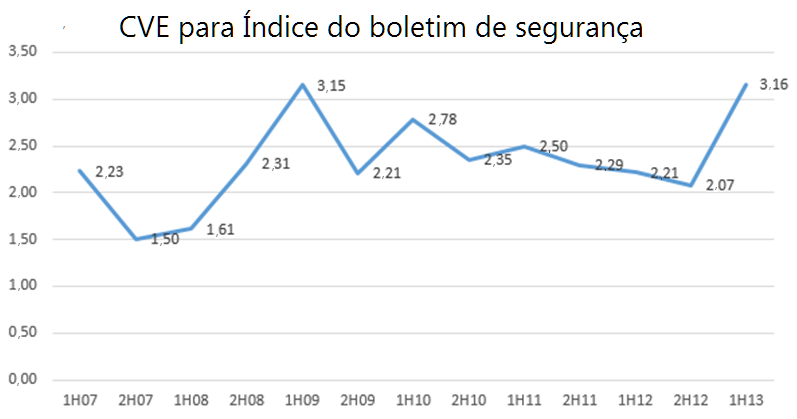

Na Figura 1, observe a relação entre o número de boletins lançados e o número de CVEs abordadas em cada período de seis meses. A Figura 2 ilustra essa relação entre o primeiro semestre de 2007 (1H07) e o primeiro semestre de 2013 (1H13). O MSRC reconhece que reiniciar sistemas pode atrapalhar os negócios e que o tempo de atividade é crítico. Reiniciar os sistemas depois de instalar as atualizações de segurança da Microsoft é necessário apenas quando absolutamente necessário. Sempre que possível, o MSRC consolida múltiplas vulnerabilidades que afetam um único binário ou componente e os aborda em um único boletim de segurança, para maximizar a eficácia de cada atualização e minimizar uma potencial interrupção que os clientes enfrentam ao testar e implantar as atualizações de segurança individuais em seus ambientes de computação. Quando as vulnerabilidades afetam diferentes componentes não relacionados e devem ser abordadas em atualizações separadas, a consolidação nem sempre é viável. O menor índice foi alcançado no segundo semestre de 2007 com uma média de 1,5 CVEs abordados em cada boletim. A relação de CVEs para os boletins de segurança no primeiro semestre de 2013 foi uma alta histórica de 3,16. Índices altos economizam o tempo e o dinheiro gasto em testes de atualização de segurança e implantação das organizações.

Figura 1: boletins emitidos e CVEs abordados entre o primeiro semestre de 2007 (1H07) e o primeiro semestre de 2013 (1H13)

Figura 2: número médio de CVEs abordados em cada boletim de segurança a partir do primeiro semestre de 2007 (1H07) até o primeiro semestre de 2013 (1H13)

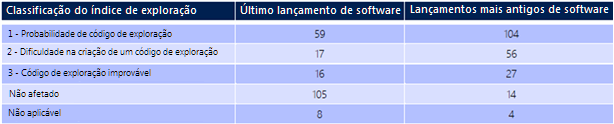

Outro conjunto de dados do Relatório de andamento do MSRC que os clientes dizem achar interessante e útil é o conjunto de dados do Índice de exploração da Microsoft (XI). Uma das principais questões que os clientes sempre faziam na segunda terça-feira de cada mês, quando a Microsoft libera as atualizações de segurança, é qual a probabilidade de os invasores explorarem com sucesso as vulnerabilidades que as novas atualizações de segurança abordam? A cada mês, a Microsoft fornece avaliações XI para cada uma das vulnerabilidades abordadas pelos Boletins de segurança da Microsoft daquele mês. O sistema de classificação do XI destina-se a ajudar os clientes a priorizar a implantação do boletim de segurança, fornecendo informações sobre a probabilidade de uma determinada vulnerabilidade ser explorada dentro dos primeiros 30 dias de lançamento da atualização. Você pode obter todos os detalhes sobre o XI no relatório, mas, para resumir rapidamente as avaliações:

O Índice de exploração utiliza três níveis para comunicar aos clientes a possibilidade de um código de exploração em funcionamento ser desenvolvido. A Microsoft avalia continuamente as descrições de nível, e as modifica quando for conveniente para simplificar e esclarecer as avaliações. Atualmente, os níveis são definidos como se segue:

1. Probabilidade de código de exploração. Essa classificação significa que a análise do MSRC mostra que códigos de exploração podem ser criados, possibilitando que um invasor explore consistentemente a vulnerabilidade.

2. Dificuldade na criação de um código de exploração. Essa classificação significa que a análise do MSRC mostra que um código de exploração pode ser criado, mas que um invasor provavelmente teria dificuldade em criá-lo.

3. Baixa probabilidade de código de exploração. Essa classificação significa que a análise do MSRC mostra que é improvável que um código de exploração em funcionamento seja criado com sucesso.

Os 92 boletins de segurança publicados de julho de 2012 a junho 2013 resultaram em 266 classificações do Índice de exploração, como demonstrado na Figura 3.

Figura 3: classificações do Índice de exploração da Microsoft, julho de 2012 – junho de 2013

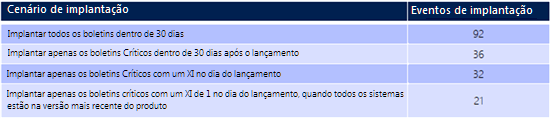

Esses dados podem ser usados para ajudar os clientes a tomar decisões otimizadas de implantação, como a Figura 4 sugere. Enquanto a Microsoft recomenda a implantação de todos os boletins de segurança em tempo hábil, a Figura 4 ilustra como as classificações do XI podem ajudar os clientes a economizar tempo e dinheiro na priorização de implantações. Durante o período de doze meses encerrado em junho de 2013, um cliente que priorizou a implantação de atualizações críticas com uma classificação 1 do XI, e usou exclusivamente as versões mais recentes do cliente e do servidor Windows, poderia ter implantado apenas 21 atualizações com os níveis mais altos de prioridade, e utilizado um processo de implantação não urgente menos caro para 71 atualizações restantes.

Figura 4: eventos de implantação do boletim de segurança em diferentes cenários, julho de 2012 – junho de 2013

Há uma grande quantidade de dados novos no relatório. Você pode baixar o Relatório de andamento do MSRC de 2013 aqui.

Tim Rains

Diretor

Computação Confiável