Alerta de Vulnerabilidade – Servidor FTP no Windows 2000, XP e 2003 [Atualizado]

UPDATE: A Microsoft divulgou uma correção para esta vulnerabilidade. Mais informações em https://www.microsoft.com/brasil/technet/security/bulletin/MS09-053.mspx.

A Microsoft divulgou ontem (1o. de Setembro) o Security Advisory 975191 sobre uma vulnerabilidade no serviço FTP (File Transfer Protocol) do Internet Information Server 5.0, 5.1 e 6.0. Esta vulnerabilidade permite que um atacante possa executar código remoto com permissão de administrador nos sistemas que estejam rodando estas versões do serviço FTP e onde o atacante tenha permissão de escrita.

As versões vulneráveis do serviço FTP são encontradas no Windows 2000 Server, Windows XP e Windows Server 2003, sendo que nos dois últimos este serviço não é instalado por default. Em nenhum caso o serviço FTP é instalado com os usuários anônimos tendo permissão de escrita. Versões mais novas do Windows (Vista, Server 2008 e Windows 7) não são afetadas.

A Microsoft está trabalhando ativamente em uma correção para esta vulnerabilidade. Enquanto uma correção não está disponível, se você usa o serviço FTP nas versões citadas você pode se proteger adotando uma das medidas abaixo:

¦ Desabilitar a criação de novos diretórios pelo serviço FTP – A vulnerabilidade é explorada pelo atacante listando um nome de pasta especialmente criado no serviço FTP, e você pode se proteger impedindo a criação de novos diretórios na área utilizada por este serviço usando as permissões do NTFS:

1. Vá para a pasta raiz do seu serviço FTP (por default %systemroot%\inetpub\ftproot).

2. Clique com o botão direito sobre a pasta e selecione Propriedades.

3. Selecione a guia Segurança e clique em Avançado.

4. Clique em Alterar Permissões.

5. Selecione cada grupo Usuários e clique Editar.

6. Desmarque a opção Criar Pastas/Anexar Dados.

Note que usuários comuns não terão mais permissões para criar novas pastas usando o serviço FTP, mas continuarão a poder escrever arquivos nas pastas existentes.

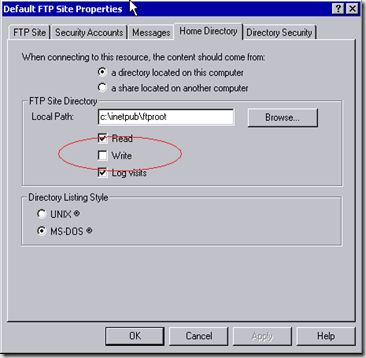

¦ Não permitir a escrita de arquivos via serviço FTP – Sem permissão de escrita via FTP a vulnerabilidade não pode ser explorada. Usuários anônimos por default já não tem permissão de escrita, e você pode remover a permissão para todos os usuários editando as propriedades do serviço conforme mostrado abaixo:

¦ Desabilitando o serviço FTP – O serviço FTP é instalado por default no sistema Windows 2000 Server. Caso você não precise deste serviço, você pode desabilitá-lo seguindo os passos do artigo 321141.

A Microsoft também recomenda que todos os usuários mantenham os seus software antivírus ativos e atualizados, e caso utilizem sistema de detecção e prevenção de ataques em rede que atualizem os seus softwares. Para o software snort regras para detecção deste ataque estão já disponíveis em https://www.snort.org/vrt/docs/ruleset_changelogs/changes-2009-09-01.html.

Mais informações sobre esta vulnerabilidade estão disponíveis (em inglês) nos blogs do Microsoft Security Response Center e do Microsoft Security Research and Defense.

ATUALIZAÇÃO - O alerta de vulnerabilidade foi atualizado para informar que existe uma outra vulnerabilidade que permite um ataque de negação de serviço (DoS) contra o serviço FTP. Esta vulnerabilidade simplesmente pára o serviço, sem permitir execução de código, e requer simplesmente permissão de leitura.

Esta outra vulnerabilidade afeta os serviços FTP embarcados em todas as versões do Windows. Usuários do Windows Vista e Windows Server 2008 que tenham o serviço FTP instalado podem se proteger atualizando para a versão 7.5, que está disponível para download no site oficial do IIS.