Configurar Autenticacion Kerberos utilizando nombre virtual CAS

En la mayoría de las ocasiones los administradores de Exchange 2010 deciden implementar configuraciones redundantes en particular en los roles de Client Access Severs (CAS). Aunque la protección se logra desde el punto de vista de eliminar el punto de falla de un solo nodo, quizás desde el punto de vista de seguridad o autenticación existan requerimientos más fuertes. Por defecto la autenticación es NTLM cuando se configura un arreglo de CAS ya sea utilizando Windows Network Load Balancing (WNLB) o alguna otra solución, NTLM es un mecanismo de autenticación que trabaja pero al final no es tan escalable como Kerberos. En fin este artículo se trata de los pasos a seguir para implementar autenticación de Kerberos.

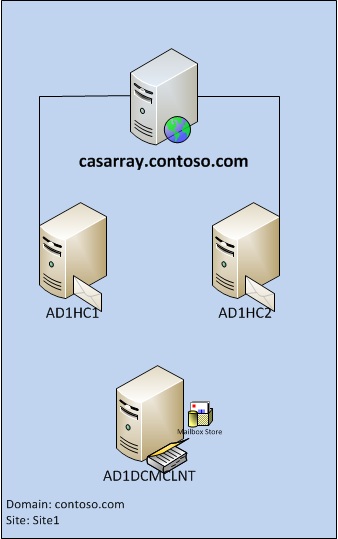

Ambiente

El ambiente se compone de 3 servidores con múltiples roles cada uno según se describe abajo:

AD1HC1 (CAS\HUB)

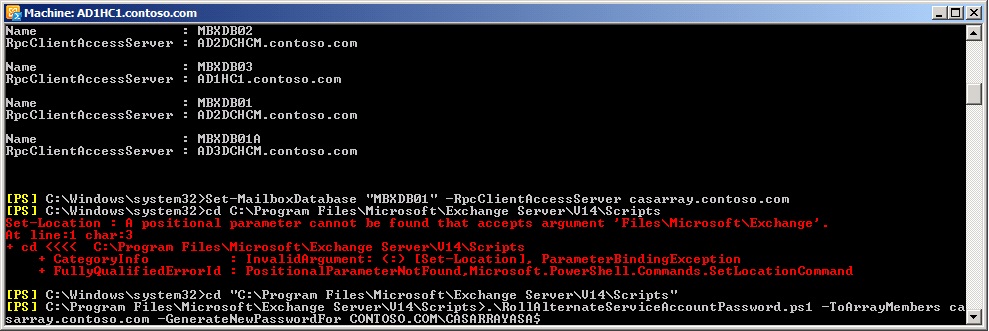

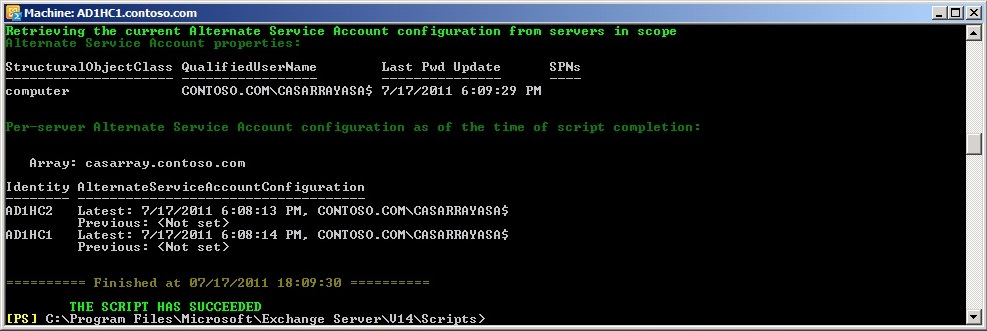

AD1HC2 (CAS\HUB)

AD1DCMCLNT (AD, MBX, Outlook)

Pre-Requisitos

- Debe existir un arreglo de servidores CAS en el ambiente configurado y trabajando

- Se deben tener privilegios en la Organización de Exchange para ejecutar los cmdlets

- Se deben tener privilegios en el Directorio Activo para crear cuentas

- Las funciones del directorio activo deben estar trabajando de manera apropiada

Pasos

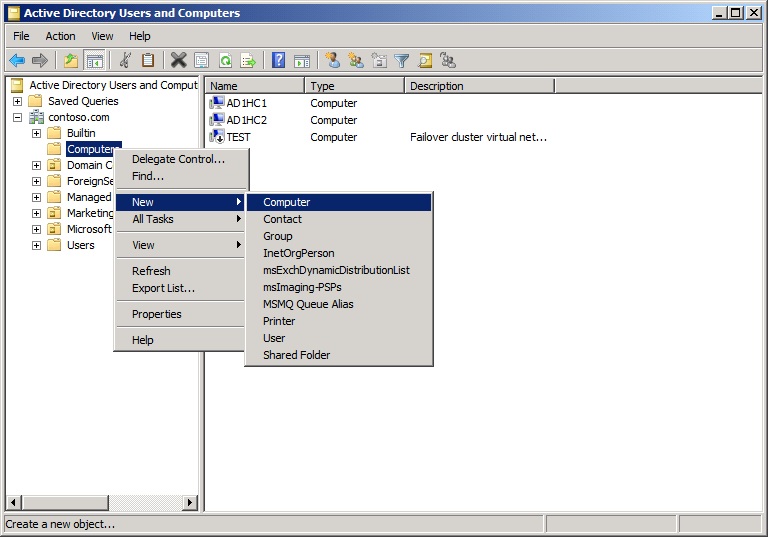

1 - Ir a "Active Directory Users and Computers", se puede utilizar el comando dsa.msc

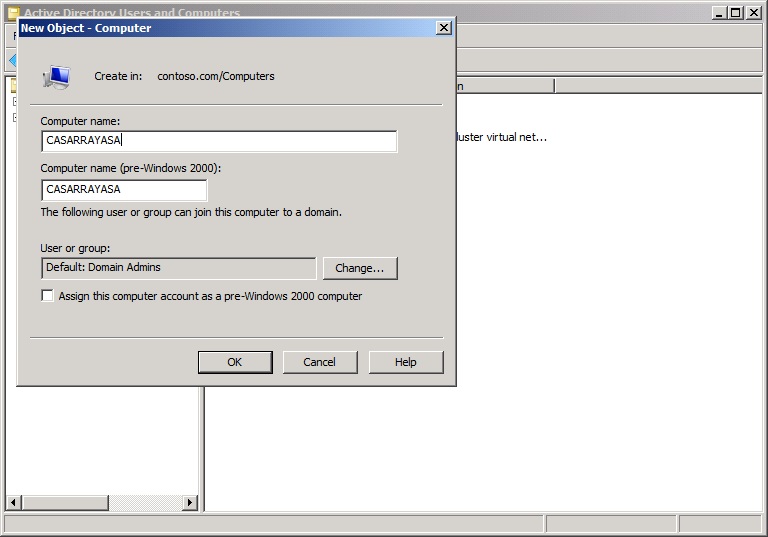

2 - Crear una cuenta de computadora, en este caso se crea CASARRAYASA

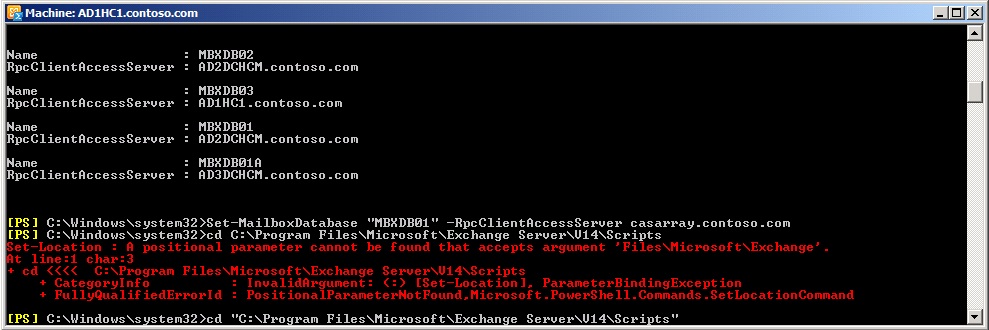

3 - Luego se abre el "Shell" de manejo de Exchange y nos movemos a el directorio de instalación de exchange en específico el directorio de "scripts" en este caso (C:\Program Files\Microsoft\Exchange Server\V14\Scripts)

4 - Bajar script (CoverOABVDirtoWebApplication.ps1) y ejecutarlo en cada Client Access Server para convertir el directorio virtual de OAB (Offline Address Book) a aplicacion.

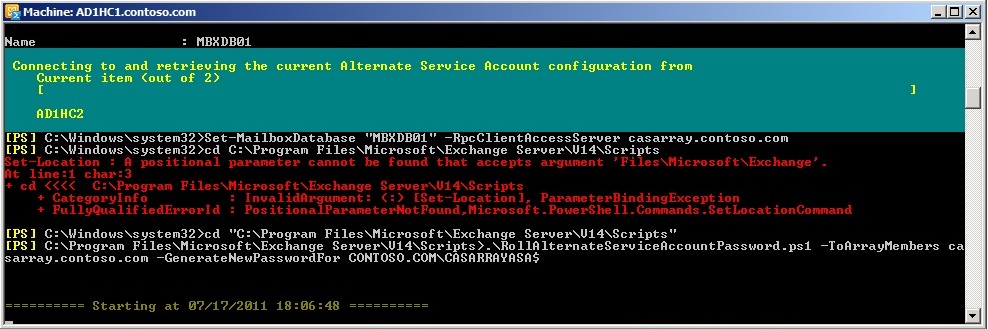

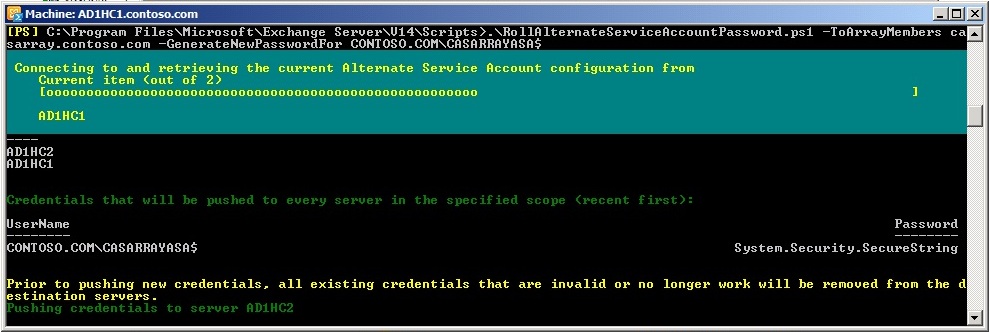

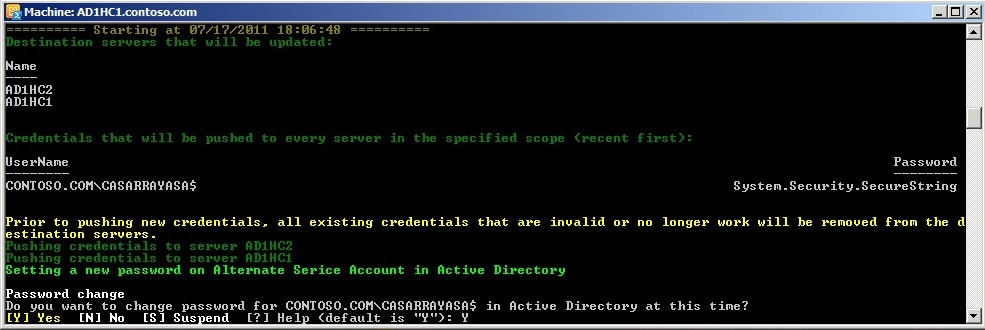

5 - Luego ejecutamos el script ( .\RollAlternateServiceAccountPassword.ps1 -ToArayMembers casarray.contoso.com -GenerateNewPasswordFor CONTOSO.COM\CASARRAYASA$ ) .

6 - En la corrida el script te pregunta si quieres cambiarle la contraseña a la cuenta de computadora a lo que se le dice que sí.

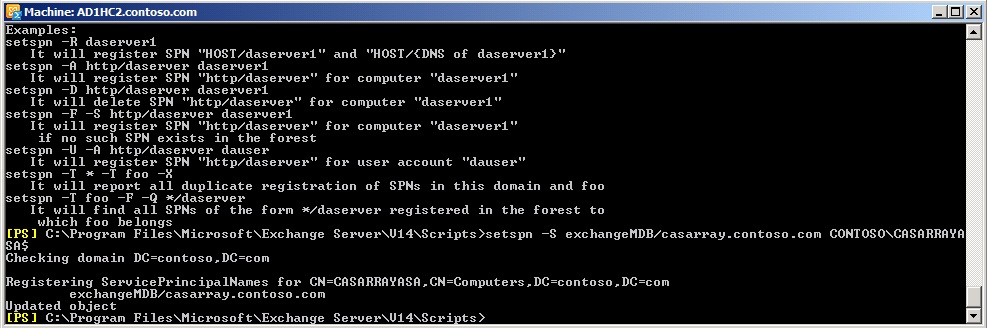

7 - Luego se asocian los servicios de exchange al nombre del arreglo y a la cuenta de computadora creada. Cambiamos en este paso el exchangeMDB para que el servicio de RPC Client Access (setspn -S exchangeMDB/casarray.contoso.com CONTOSO\CASARRAYASA$ )

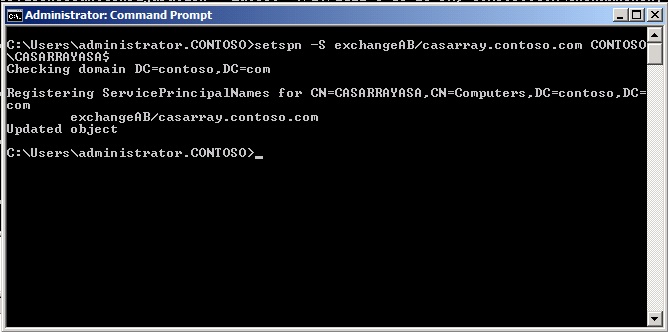

8- Luego hacemos lo mismo para el exchangeAB para el servicio de Address Book (setspn -S exchangeAB/casarray.contoso.com CONTOSO\CASARRAYASA$ )

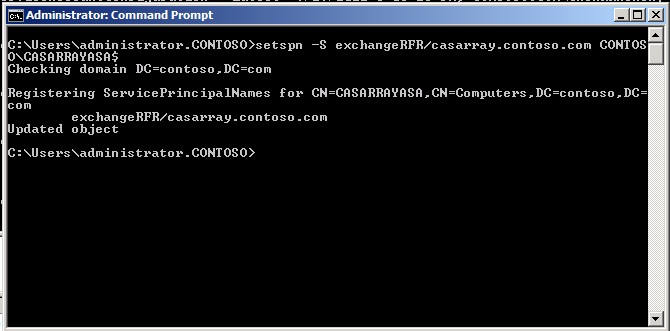

9- Hacemos otra registración para el servicio de Address Book (setspn -S exchangeRFR/casarray.contoso.com CONTOSO\CASARRAYASA$)

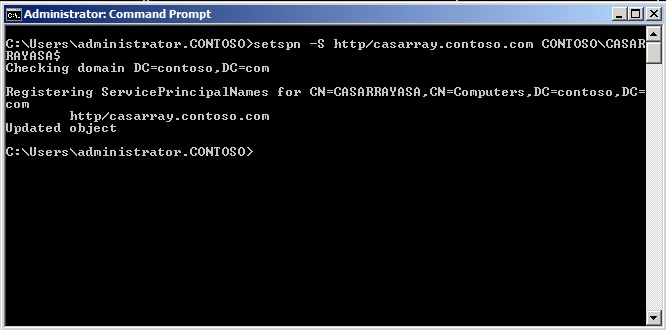

10- Finalmente hacemos la registración para servicios Web (setspn -S http/casarray.contoso.com CONTOSO\CASARRAYASA$ )

11- Luego se puede verificar las registraciones hechas a la cuenta de computadora utilizando el comando (setspn -L CONTOSO\CASARAYASA)

12- En los CAS envueltos reinicia los servicios de RPC CLient Access y Address Book

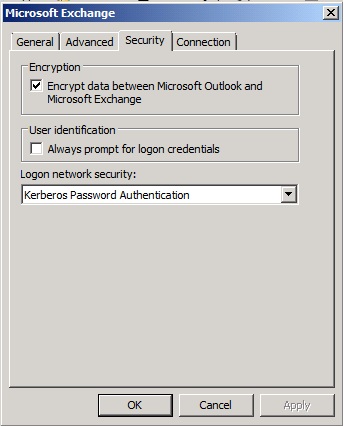

13- Aunque se debe tener cuidado adicional con este paso se puede forzar el cliente de Outlook a utilizar kerberos para autenticarse a Exchange. (Si los pasos no se ejecutaron de manera apropiada este paso puede causar desconexión)

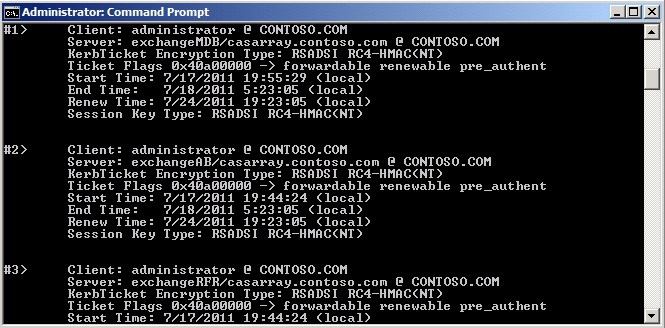

14- Para verificar que Kerberos esté trabajando se puede utilizar KLIST para ver los tickets de Kerberos.

Referencias

Utilizando el RollAlternateServiceAccount Script