Ya está disponible el volumen 24 del Reporte de Inteligencia en Seguridad de Microsoft

Por: Diana Kelley, CTO de seguridad cibernética en campo.

La edición 24 del Reporte de Inteligencia en Seguridad de Microsoft (SIR, por sus siglas en inglés), ahora está disponible, y este año, me emociona compartir que, no sólo pueden descargar el PDF, también pueden visitar una versión en línea, interactiva, que les brinda las herramientas para filtrar y profundizar en los datos. Esta edición del reporte es una reflexión de los eventos de seguridad del año pasado. Incluye un vistazo del paisaje de seguridad, las lecciones aprendidas en el campo, y recomendaciones de mejores prácticas. Sé que tal vez encuentren preocupantes algunas de las amenazas, como el incremento en la minería de criptomonedas y la actividad en la cadena de suministro, pero también espero que se sientan impulsados por aprender que las técnicas defensivas que hemos tomado como una comunidad de seguridad han comenzado a rendir frutos: existe evidencia de que los malos actores han sido forzados a cambiar sus tácticas.

Para crear este reporte, el equipo de SIR extrajo información esencial y tendencias clave de los datos de todo un año, provenientes de múltiples y diversas fuentes. Analizamos las 6.5 billones de señales de seguridad que pasan a través de la nube de Microsoft a diario. Reunimos información de miles de investigadores en seguridad en todo el mundo, y aprendimos lecciones a partir de experiencias del mundo real, como la campaña Ursnif y el brote de minería de criptomonedas Dofoil. Todavía hay muchas cosas en marcha, pero el equipo de SIR sintetizó los datos en cuatro tendencias clave:

- Los ataques de ransomware están a la baja

- La minería de criptomonedas prevalece

- Las cadenas de suministro de software están en riesgo

- El phishing se mantiene como el método preferido de ataque

- Los ataques de ransomware están a la baja

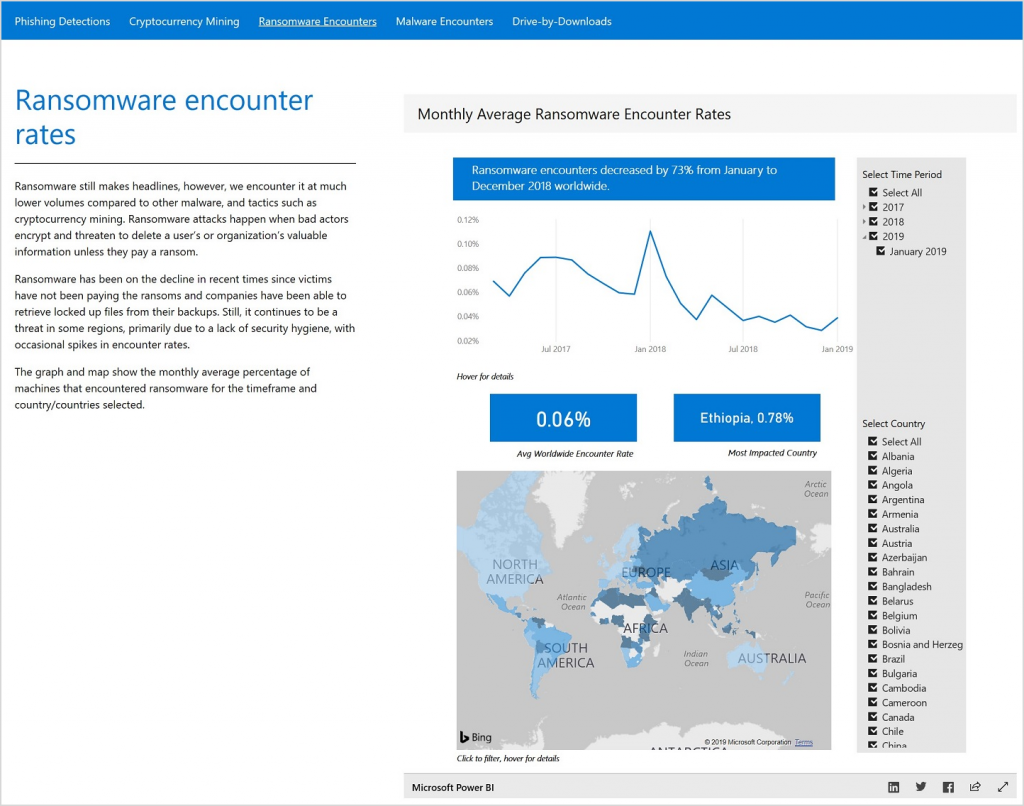

El declive de los ataques de ransomware que vemos en los datos de 2018 es un gran ejemplo de cómo la comunidad de seguridad empuja a los malos actores a ajustarse. Tan sólo el año pasado, destacamos la gran amenaza que representó el ransomware en los datos de 2017, así que este descenso es notorio. Creemos que los atacantes se han movido de este método que tiene una alta visibilidad a ataques más sigilosos ya que los usuarios se han vuelto más inteligentes sobre la manera en que responden.

La minería de criptomonedas prevalece

El descenso en ransomware es una buena noticia, sin embargo, del otro lado vemos que prevalece la minería de criptomonedas. Este es uno de los métodos que los atacantes han implementado en lugar del ransomware. Minar monedas de manera rentable requiere una gran cantidad de poder de cómputo para desarrollar cálculos complejos, así que los atacantes instalan malware en las computadoras de los usuarios para “robar” el poder de cómputo necesario. El reporte SIR brinda un gran vistazo a cómo funcionan las criptomonedas y otros factores que empujan esta tendencia.

Las cadenas de suministro de software están en riesgo

Los ataques a la cadena de suministro de software es otra tendencia a la que Microsoft ha dado seguimiento por años. Una táctica de suministro utilizada para los atacantes es incorporar un componente comprometido en una aplicación legítima o un paquete actualizado que se distribuye a los usuarios del software. Estos ataques pueden ser muy difíciles de detectar debido a que se aprovechan de la confianza que los usuarios tienen en sus proveedores de software. El reporte incluye diferentes ejemplos, incluida la campana Dofoil, que ilustra el gran alcance que tienen estos ataques y lo que hacemos para prevenir y responder a estos.

El phishing se mantiene como el método preferido de ataque

Es probable que no sea una sorpresa que el phishing se mantiene como un popular método de ataque, y esperamos que esto continúe en el futuro cercano. La buena noticia es que tal como con el ransomware, los malos actores han cambiado sus tácticas en respuesta a las herramientas y técnicas más sofisticas que han sido implementadas para proteger a los usuarios. Descubrimos una gran cantidad de detalles sobre los nuevos métodos de phishing que esperamos encuentren de utilidad en su lucha por defenderse de ellos.

Conozcan más

Cuando era practicante, buscaba reportes como este para ayudarme a entender mejor las técnicas de los atacantes y planear mis defensas de manera adecuada. Espero que entren de utilidad esta información, consejos, y mejores prácticas que hemos conjuntado. Descarguen el volumen 24 del Reporte de Inteligencia de Seguridad de Microsoft y repasen los datos específicos a su región en el sitio web interactivo. El sitio será actualizado mes con mes, para que puedan seguir el paso de los datos e información que surjan durante el año.

También, más adelante en marzo, acompañen a mi colega, Jonathan Trull, y a mí, en un webinar donde explicará más a fondo estas tendencias y compartiré mejores prácticas para ayudar a proteger a su organización.

El SIR sirve para compartir alguna de la inteligencia e información que Microsoft genera como parte de nuestra amplia labor de operaciones de seguridad, pero no es la historia completa. Por favor asegúrense de revisar los anuncios de hoy sobre las innovaciones de seguridad de Microsoft que buscan ayudar a los defensores a capitalizar la más reciente inteligencia en seguridad y protecciones para ayudarles a estar a la cabeza en el cambiante paisaje de ciberseguridad.