NAP, NAC og SoH (NAP del 4)

En kort avslutning på serien om NAP.

SoH

På NAP-klienten er det System Health Agent'en som oppretter et Statement of Health for sine "ansvarsområder". Denne SoH meldingen blir så validert av System Health Validator'en på service side (håndteres av NPS). NPS, Network Policy Server, ser så på resultatet fra SHV og vurderer om klienten skal anses som unhealthy eller healthy. På NPS servern angir man også om SHV eller SHA feil skal medføre at man anser klienten som unhealthy eller ikke.

Selve kommunikasjonen mellom klient og server(enforcement point) foregår ved at klientens SHA'er generer sine SoH som så settes sammen til en SSoH, System State of Health. Det er denne totalpakka som oversendes fra klienten, f.eks over PEAP.

En SoH inneholder ting som SoH id, Fix-up-servers, sist oppdatering fra disse, client-id, software versjon og navn, tidspunkt for når SoH ble generert, eventuelle error koder pluss pluss... Du finner dette nøyere beskrevet på Msdn

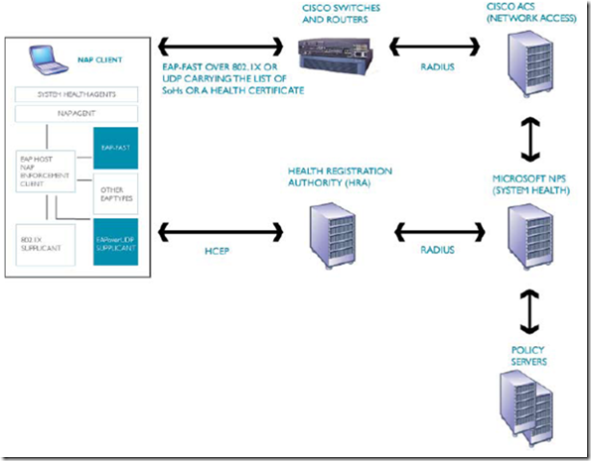

Ciscos NAC sammen med NAP

Meldingen om avtalen om å sikre interoperabilitet mellom Network Admission Control og Network Access Protection finner du her

Mer teknisk rettet informasjon finnes i et whitepaper som er publisert på Technet.

Kort fortalt går det ut på følgende:

- Løsningene kan implementeres samtidig eller sekvensielt og benyttes i samme miljø.

- Pr nå fungerer integrasjonen mellom dem via Ciscos Access Control Server og Microsofts Network Policy Server (NPS)

- Den innebygde NAP Agenten i Windows Vista kan benyttes mot begge løsninger. Windows XP SP2 vil måtte bruke Ciscos NAC agent og ikke NAP agenten som er laget for Windows XP.

- EAP-FAST og EAP-over-UDP (som trengs mot ACS, utvikles av Cisco) kan distribueres ut med WSUS

Det var siste post, enn så lenge, om NAP. Du finner mye whitepapers og step-by-step på Technet sine NAP sider