Hyper-V의 원격 관리 - Hyper-V 서버편

Windows Server 2008 Server Core 버전을 이용하여 Hyper-V의 설치를 권장한다는 이야기는 무수히 포스팅을 통해서 많이 해드렸던 내용입니다. 3월 20일 그랜드 힐튼에서 진행된 Launch 2008 오후 세션에서 제가 Windows Vista에서 MMC를 이용하여 Hyper-V를 관리하고, 데모를 진행했었던 것을 기억하시는 분도 계실 겁니다. 3월 28일에 Microsoft 본사의 John Howard가 영문으로는 잘 정리를 해서 올렸습니다만, 한글로 정리해야지 정리해야지...라고 못했던 것을 뒤늦게 정리하여 올립니다.

Hyper-V 관리 방안은 WMI를 이용한 관리 or 원격 컴퓨터에서 Hyper-V MMC를 이용한 관리를 말씀드렸죠.

Launch 2008 이후, 그리고 Hyper-V RC0가 출시된 이후, 문의를 받았던 많은 내용중에 오늘은 Hyper-V의 원격 관리 방안에 대해서 논해보도록 하겠습니다.

Windows Vista SP1, Windows Server 2008에 Hyper-V MMC를 설치하시고, 원격지 서버에 접속하셨을 경우, 서버와 동일한 계정을 사용하시던? 다른 계정을 사용하시던 정상적으로 MMC 동작하지 않는 경우가 다반사입니다. 이는 여러 사항중 역시나 보안적인 설정(WMI, DCOM 보안 설정)으로 인해, 해당 문제가 발생하는 경우가 많습니다. 서버와 클라이언트 환경이 같은 도메인에 있느냐? 아니면 워크 그룹에 있느냐? 아니면 일부는 도메인, 일부는 워크 그룹에 있느냐에 따라서 설정이 약간씩 틀려지게 됩니다.

1. 계정 사용에 대한 결정

도메인 환경이라면 싱글 사인온 형태로 사용하겠지만, 서버와 클라이언트가 워크그룹 또는 혼재된 환경이라면, 어떻게 계정을 사용할지를 결정하셔야 합니다. 원격지에서 서버와 같은 Administrator에 암호를 사용하게 된다면, 인증이 되겠죠. Windows Vista의 경우에는 기본적으로는 Administrator가 사용 안함 상태가 되어져 있기 때문에, 이 포스팅에서는 별도의 계정을 생성한다라고 하겠습니다. Hyper-V 서버에서 Sjbaek라는 계정을 생성했다라고 가정하고 진행하겠습니다. 또한 여러 사람에게 권한을 부여하실 경우에는 Remote Virtualization Admins와 같은 그룹을 생성하시고 사용하시는 것도 추천합니다.

2. WMI에 대한 Windows 방화벽 설정

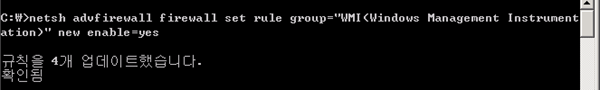

Netsh advfirewall firewall set rule group="WMI(Windows Management Instrumentation)" new enable=yes (한글 Windows Server 2008인 경우)

Netsh advfirewall firewall set rule group="Windows Management Instrumentation (WMI)" new enable=yes (영문 Windows Server 2008인 경우)

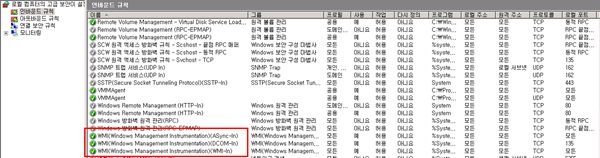

해당 작업을 마치시고, 관리 도구내 고급 보안이 설정된 Windows 방화벽에 가시면 인바운드 규칙에 아래와 같은 형태로 설정이 되게 됩니다.

아웃바운드 규칙의 경우도 확인하셔야죠.

3. DCOM 보안에 대한 설정

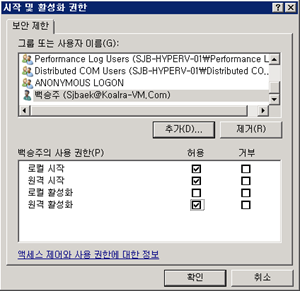

DCOM의 경우, 원격지에서 시작 및 활성화에 대한 권한이 제한적입니다. Administrators 그룹과 Distributed COM Users 그룹에 대해서 권한이 부여되어져 있죠. 서버와 클라이언트가 도메인 환경이라면, 클라이언트에서 사용하는 계쩡을 Distributed COM Users 그룹에 추가해주시고, 아니라면 클라이언트가 서버에 접근시 사용할 계정에 대해서 권한을 부여합니다.(아니면 아예 Authenticated Users에 권한을 줘도 되겠죠)

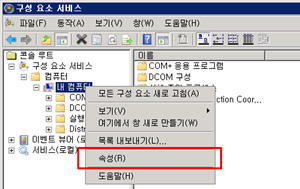

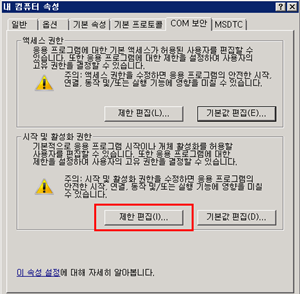

시작 - 실행 - DCOMCNFG를 실행합니다. 그리고 구성 요소 서비스 - 컴퓨터 - 내 컴퓨터 속성에 접근합니다.

COM 보안 탭에서 시작 및 활성화 권한에 있는 제한 편집을 클릭합니다. 원격에서 접근할 사용자인, Sjbaek 계정에 원격 시작, 원격 활성화 권한을 부여합니다.

4. WMI에 대한 권한 부여

WMI는 Windows에 전반적인 정보가 저장되어져 있는 저장소 및 구성입니다. Hyper-V는 WMI를 이용하여 각종 정보에 대한 저장 및 전반적인 관리를 행하게 됩니다. WMI의 경우에도 특정 사용자에 한해서만 원격에서 정보를 사용할 수 있게 되어져 있습니다. 이에 대해 접근 권한을 부여해야 합니다. 이 경우에도 2번의 DCOM과 마찬가지로 도메인의 경우에는 클라이언트에 접근하는 계정, 워크 그룹 환경이라면 새롭게 생성한 계정 or Authenticated Users에 권한을 부여하면 됩니다.

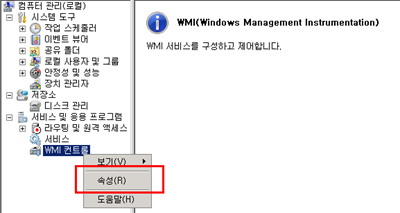

관리 도구 - 컴퓨터 관리를 실행합니다. 서비스 및 응용 프로그램에서 WMI 컨트롤을 접근한 후, 속성을 클릭합니다.

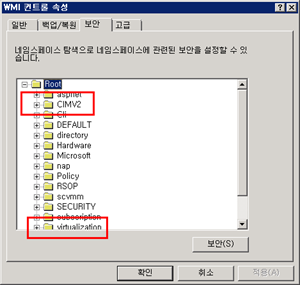

이 중 권한을 부여할 노드는 두 곳입니다. 하나는 CIMV2, 다른 하나는 Virtualization입니다. 두 노드가 같은 작업을 해야하므로, CIMV2 노드에 대해서 살펴보겠습니다.

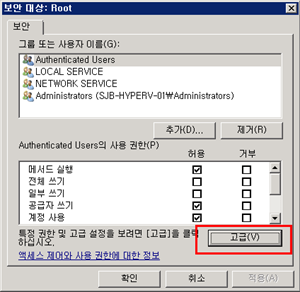

CIMV2 노드를 클릭한 후, 보안을 클릭합니다. 그리고 고급을 클릭합니다. 고급 보안 설정 창이 나타나면, 추가를 클릭하고, 권한을 부여할 계정을 입력합니다.

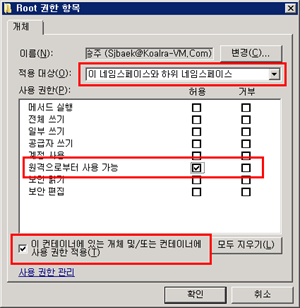

권한을 위의 그림을 참고하셔서 부여합니다. 적용 대상은 이 네임스페이스와 하위 네임스페이스, 사용 권한은 원격으로부터 사용 가능, 그리고 이 컨테이너에 있는 개체 및/또는 컨테이너에 사용 권한 적용 체크 박스를 체크합니다. 이 작업을 CIMV2와 마찬가지로 Virtualization 노드에도 적용합니다.

5. Hyper-V 관리자 권한 부여

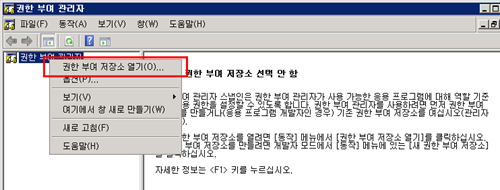

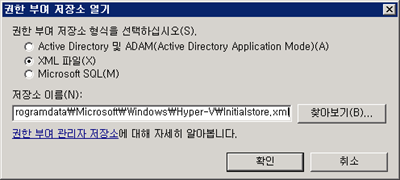

Hyper-V의 경우, 권한 관리를 권한 부여 관리자(Authorization Manager - AZMAN) 를 이용하여 부여합니다. 시작 - 실행에서 AZMAN.MSC를 실행합니다. 그리고 권한 부여 저장소 열기를 선택합니다.

Hyper-V의 권한 부여 저장소 파일은 \Programdata\Microsoft\Windows\Hyper-V 폴더에 저장되어져 있으며, InitialStore.xml 파일을 사용합니다. 이를 찾아보기를 이용하시던지, 직접 입력합니다.

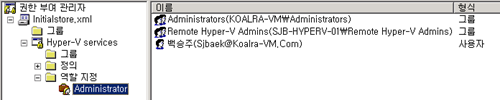

권한 부여 관리자 - Hyper-V Services - 역할 지정 - Administrator 권한에 대해서 생성하신 계정 또는 도메인 계정, 그룹을 추가합니다.

자.. 이제 서버에 대한 설정은 모두 마쳤습니다. 해당 작업들은 서버를 재부팅해줘야지만 반영이 됨을 잊지 말아주시기 바랍니다. :) 다음 편에서는 클라이언트 설정을 살펴보겠습니다.