Windows Server 2008이 나오면... (17) - Network Policy Server (1)

꼬알라주 : Windows Server Codename Longhorn의 이름이 Windows Server 2008로 바뀜에 따라 제목과 태그를 변경합니다.

5월 8일 S2 Innovation Day for ISV 세미나를 마치고, 세미나의 터널에서 빠져나왔습니다 :) Windows Server 2008 Beta 3 런칭 관련 세미나가 대다수 완료됨에 따라, 다시 블로그에 포스팅하는 횟수도 늘어나지 않을까 싶습니다.

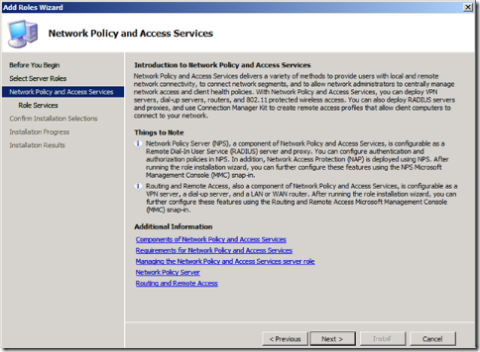

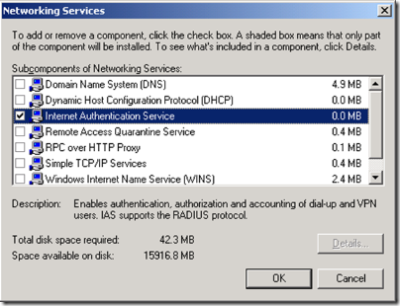

오늘 이야기해볼 주제는 바로 Network Policy Server (NPS)입니다. Windows Server 2008에서 반드시 알아야할 구성 요소 중 하나가 바로 NPS가 되게 됩니다. NPS는 Windows Server 2003까지의 Internet Authentication Service (IAS) - RADIUS(Remote Authentication Dial In User Service) 의 업그레이드판이라고 보시면 접근이 쉬워집니다. 따라서 먼저 17편에선 RADIUS 서버를 알아보고, 다음편에서 NPS를 이야기하도록 하겠습니다.

그럼 RADIUS가 무엇일까요?

RADIUS가 하는 가장 중요한 일은 바로 인증에 대한 중앙 처리 및 로깅입니다. 그림의 예처럼, VPN 서버(혹은 장비), 무선 AP, 802.1X등 특정 장비 및 서비스에 대한 접근시 액티브 디렉터리내 계정을 그대로 사용할 수 있도록 연동해주는 역할을 바로 RADIUS 서버가 담당하게 됩니다. RADIUS를 지원하는 장비와 사내에 구축된 RADIUS - Microsoft에서는 IAS로 구축하게 됩니다 -에 연결만 하면, 접근시 사용자가 제시하는 계정, 암호를 액티브 디렉터리내 계정을 그대로 사용하게 됩니다. RADIUS를 연동하지 못하게 되면, 장비 레벨에서 관리해야할 Identity와 실제 인프라에서 사용하는 Identity가 달라지게 되고, 이는 관리적인 측면뿐만 아니라 사용자가 이용할 때 계정 관리에 대한 불편함을 가지게 됩니다. 이러한 인증을 처리할 경우, 당연히 로깅도 되야겠죠.

간단하게 인증 프로세스를 설명해 드리면..

1. 장비나 RADIUS를 이용하는 서버(Access Server라고 부릅니다. 해당 서버나 장비는 RADIUS 서버 입장에선 RADIUS 클라이언트가 되게 됩니다)에서 사용자에게 인증을 요청합니다.

2. Access Server는 입력받은 인증 정보를 설정된 RADIUS 서버로 전송합니다. (Access-Request)

3. RADIUS 서버는 인증 처리를 위해 해당 인증을 액티브 디렉터리에 요청하여, 사용자에 대한 유무, 정확한 계정 정보등을 확인한 후, 정상적인 계정이라면 이에 대한 인증 성공(Access-Accept), 인증에 실패하면 Access-Reject을 액티브 디렉터리로부터 받게 됩니다.

4. 만약 로깅을 Access Server 레벨에서 설정해 놓았다면, Accouting-Request 요청이 RADIUS 서버로 전송됩니다.

5. 이에 대한 응답을 Accouting-Response로 RADIUS 서버에서 Access Server로 전송되게 됩니다.

조금 헷갈리시나요?

결국 네트워크 장비나 서버단에서의 인증 처리를 액티브 디렉터리 레벨과 연계해주는 중간 다리(?) 역할을 RADIUS 서버(IAS)가 한다는 것이죠. 한가지만 추가하고 개념 설명을 접도록 하겠습니다. Proxy를 이해하셔야 합니다. 조직이 커서 지역간 구분이 있다거나, Windows Server 2008에서는 RADIUS 서버(정확하게는 NPS)를 사용하는 서비스를 사용할 때, 로컬에 RADIUS 서버를 같이 설치해야 하는 경우가 존재합니다. 이 경우, 중앙에 RADIUS 서버로 인증 또는 로깅 요청을 전달하는 역할이 필요합니다. 이 경우, 바로 RADIUS Proxy가 필요합니다.

조직내 VPN 서버 혹은 무선 AP가 매우 많을 경우, VPN 서버에 대한 RADIUS Proxy, 무선 AP에 대한 RADIUS Proxy를 설정하고, 실제 인증 처리 요청은 Proxy를 건너 중앙 서버로 전달되겠죠.

자.. 조금만 덧붙이겠습니다.

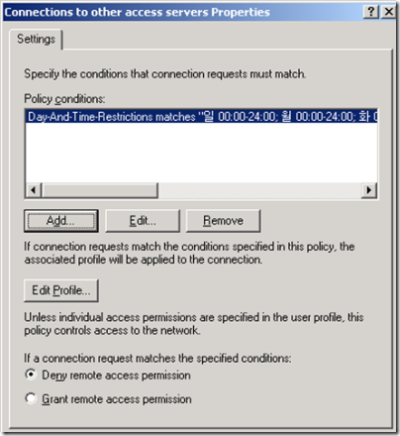

RADIUS 서버에 사용자 인증에 관련된 정보가 도착하면, 정책을 먼저 확인합니다. 정책을 통과해야, 허가냐 거부냐라는 결과가 나오게 됩니다.

정책의 구성 요소

1. 허가/거부 여부 - 액티브 디렉터리내 사용자 속성에서 다이얼인 속성을 이용하실 수도 있고, 이를 무시하실 수도 있습니다.

2. 조건

3. 제약

4. 부여받은 설정

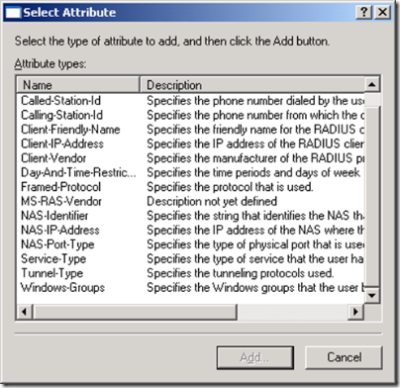

정책에서는 단순하게 계정이 있냐 없냐를 체크하게 할 수도 있고, 시간 제한, Windows 그룹에 소속 여부, 운영 체제등을 조건을 이용하여 정책으로 선언할 수 있습니다. 또한, 제한을 설정하여 반드시 사용해야하는 인증 프로토콜(EAP, MSCHAP, MSCHAP v2), Idle Time Out, Session Time Out등을 적용할 수도 있고요. 마지막으로 해당 정책을 적용받는 사용자나 컴퓨터에 대한 일괄적인 구성(DHCP, IPSEC, 암호화)을 하실 수 있습니다.

결론은 RADIUS 서버를 설치한 후, 정책을 생성하셔야 하고... 실례대로 들어보면, 무선 AP를 조직내 RADIUS 서버와 연동, 무선 AP 를 이용할 경우 사용자를 제한할 수 있다는 것입니다. Windows Server 2003을 이용하셔서, RADIUS 서버를 구축하시면 장비와의 연동은 손쉽게 구성하실 수 있으실 것 같으세요?

기본적인 RADIUS 서버에 대한 기능을 이해하셨으니, 다음 포스팅에선 NPS에 대해서 알아보겠습니다.

관련 리소스

Windows Server 2003 Internet Authentication Service (IAS) Operations Guide