Toda la organización de Exchange 2007 en un solo servidor

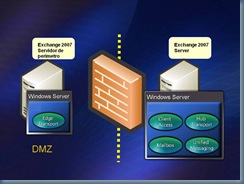

Esta es una pregunta/queja que se recibe bastante a menudo cuando se cuenta cómo encaja cada unos de los diferentes roles de Exchange Server 2007 en la topología de una organización. Y es que como el role de Transporte de Perímetro no puede ser instalado junto a ninguno de los demás, y es en él donde se habilitan por defecto los diferentes agentes anti-spam, es justo pensar que no queda más remedio que montar al menos dos servidores para mantener una infraestructura de Exchange 2007 completamente segura:

Sin embargo esto, aunque deseable, no es así. Vamos a ver como se monta una organización de Exchange Server 2007 con toda la funcionalidad en un solo servidor, por supuesto ya sobre Windows Server 2008, y de paso vamos a protegerlo contra malware utilizando Forefront Security for Exchage Server with Service Pack 1.

Paso 1: Instalar Windows Server 2008 x64, hacerle miembro de un dominio o controlador de dominio.

Paso 2: Instalar los roles y funcionalidades de Windows Server 2008 que son requisitos para la instalación de Exchange Server 2007 SP1 (https://technet.microsoft.com/en-us/library/bb691354.aspx)

ServerManagerCmd -i RSAT-ADDS (solamente si la máquina NO es un DC)

ServerManagerCmd -i Web-Server

ServerManagerCmd -i Web-ISAPI-Ext

ServerManagerCmd -i Web-Metabase

ServerManagerCmd -i Web-Lgcy-Mgmt-Console

ServerManagerCmd -i Web-Basic-Auth

ServerManagerCmd -i Web-Digest-Auth

ServerManagerCmd -i Web-Windows-Auth

ServerManagerCmd -i Web-Dyn-Compression

ServerManagerCmd -i RPC-over-HTTP-proxy

ServerManagerCmd -i PowerShell

ServerManagerCmd -i Desktop-Experience

Paso: 3: Instalar Exchange Server 2007 con el SP1 integrado. Solamente esta versión (no la RTM) se puede instalar en Windows Server 2008). Elegir la instalación personalizada y marcar todos los roles, menos el Edge. Siguiente, siguiente, finalizar. Ya os pude los pantallazos en este post: https://blogs.technet.com/davidcervigon/archive/2008/01/15/exchange-2007-sp1-y-un-cluster-ccr-en-windows-server-2008.aspx

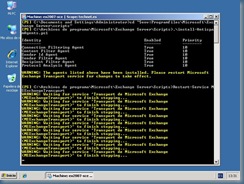

Paso 4: Habilitar los agentes de anti-spam en el transporte de concentrador. Este es el truco para poder prescindir de servidor de perímetro. Estos agentes no están activados por defecto en los servidores con este role, pero pueden habilitarse de manera rápida y sencilla. Basta con ejecutar el script de Powershell Install-AntiSpamAgents.ps1 que se encuentra en la carpeta %Programfiles%\Microsoft\Exchange Server\Scripts

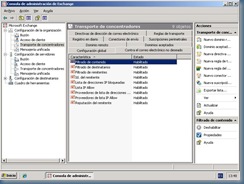

A partir de este momento podemos configurar ya los diferentes filtros contra el correo no deseado tanto a nivel de toda la organización como a nivel del servidor en que han sido habilitados:

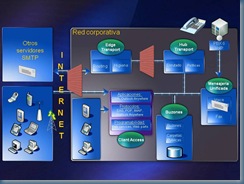

La solución que estamos exponiendo aquí pasa por publicar en el firewall los puertos pertinentes para que el correo entre y salga y para que los clientes se puedan conectar. Me parece importante mencionar que otra funcionalidad importante del Edge Transport es seleccionar de manera muy cuidadosa la información de la organización y del Directorio Activo que se expone directamente a Internet.

Paso 5: Instalar Forefront Security for Exchange Server SP1. La versión de evaluación puede descargarse desde aquí, y su instalación es de las de "pinta y colorea". Dado que Forefront Security es una solución multimotor, con 10 motores diferentes de antivirus con sus propias firmas, solo tendremos que elegir hasta cuatro de ellos que acompañen al de Microsoft para funcionar simultáneamente en cada servidor (en instalaciones con varios servidores, lo suyo es combinarlas de manera que cuando el correo haya llegado a un destinatario haya pasado por los diez motores)

Si te apetece probarlo y además contarlo, tanto Exchange Server 2007 como Forefront Security están actualmente cubiertos en nuestro programa IT Pro Momentum para soporte a pilotos.

Saludos